هر اقدام smart home باید مکانیزمی برای احراز هویت کاربران داشته باشد.

احراز هویت به شما امکان میدهد حسابهای Google کاربران خود را با حسابهای کاربری در سیستم احراز هویت خود پیوند دهید. این به شما این امکان را می دهد که کاربران خود را هنگامی که تحقق شما هدف خانه هوشمند دریافت می کند شناسایی کنید. خانه هوشمند Google فقط از OAuth با جریان کد مجوز پشتیبانی می کند.

این صفحه نحوه راهاندازی سرور OAuth 2.0 را توضیح میدهد تا با اکشن smart home شما کار کند.

پیوند حساب Google با OAuth

در جریان کد مجوز ، به دو نقطه پایانی نیاز دارید:

نقطه پایان مجوز ، که رابط کاربری ورود به سیستم را به کاربرانی که قبلاً وارد سیستم نشدهاند ارائه میکند. نقطه پایانی مجوز همچنین یک کد مجوز کوتاه مدت ایجاد میکند تا رضایت کاربران را به دسترسی درخواستی ثبت کند.

نقطه پایانی تبادل توکن ، که مسئول دو نوع مبادله است:

- یک کد مجوز را برای یک نشانه رفرش طولانی مدت و یک رمز دسترسی کوتاه مدت مبادله می کند. این تبادل زمانی اتفاق میافتد که کاربر از جریان پیوند حساب عبور کند.

- یک نشانه رفرش طولانی مدت را با یک توکن دسترسی کوتاه مدت مبادله می کند. این مبادله زمانی اتفاق میافتد که گوگل به یک توکن دسترسی جدید نیاز دارد، زیرا رمز دسترسی منقضی شده است.

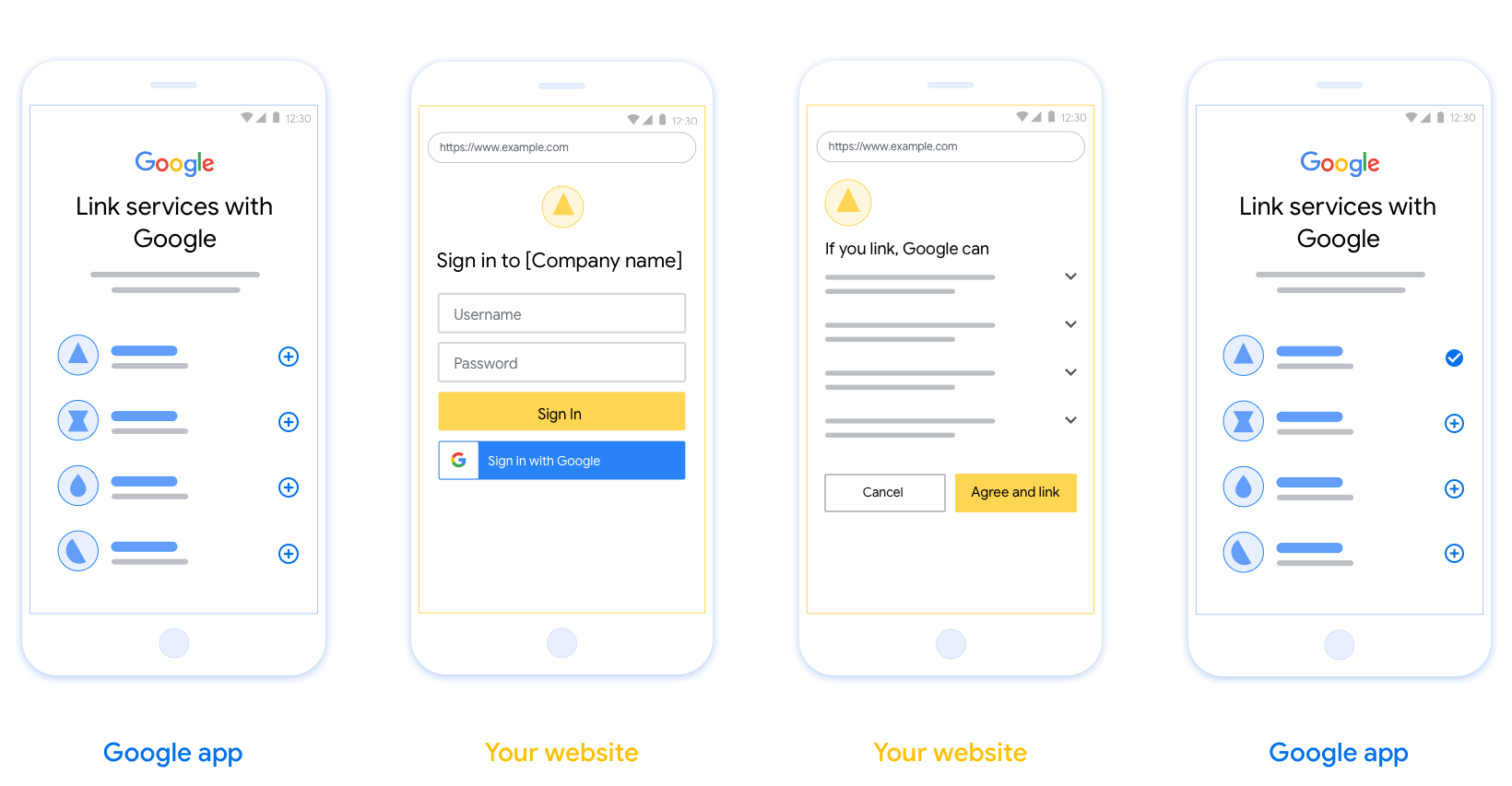

دستورالعمل های طراحی

این بخش الزامات طراحی و توصیههایی را برای صفحه کاربری که برای جریانهای پیوند OAuth میزبانی میکنید، توضیح میدهد. پس از فراخوانی آن توسط برنامه Google، پلتفرم شما یک صفحه ورود به سیستم گوگل و صفحه رضایت حساب کاربری را نمایش می دهد. کاربر پس از رضایت خود برای پیوند دادن حساب ها به برنامه Google هدایت می شود.

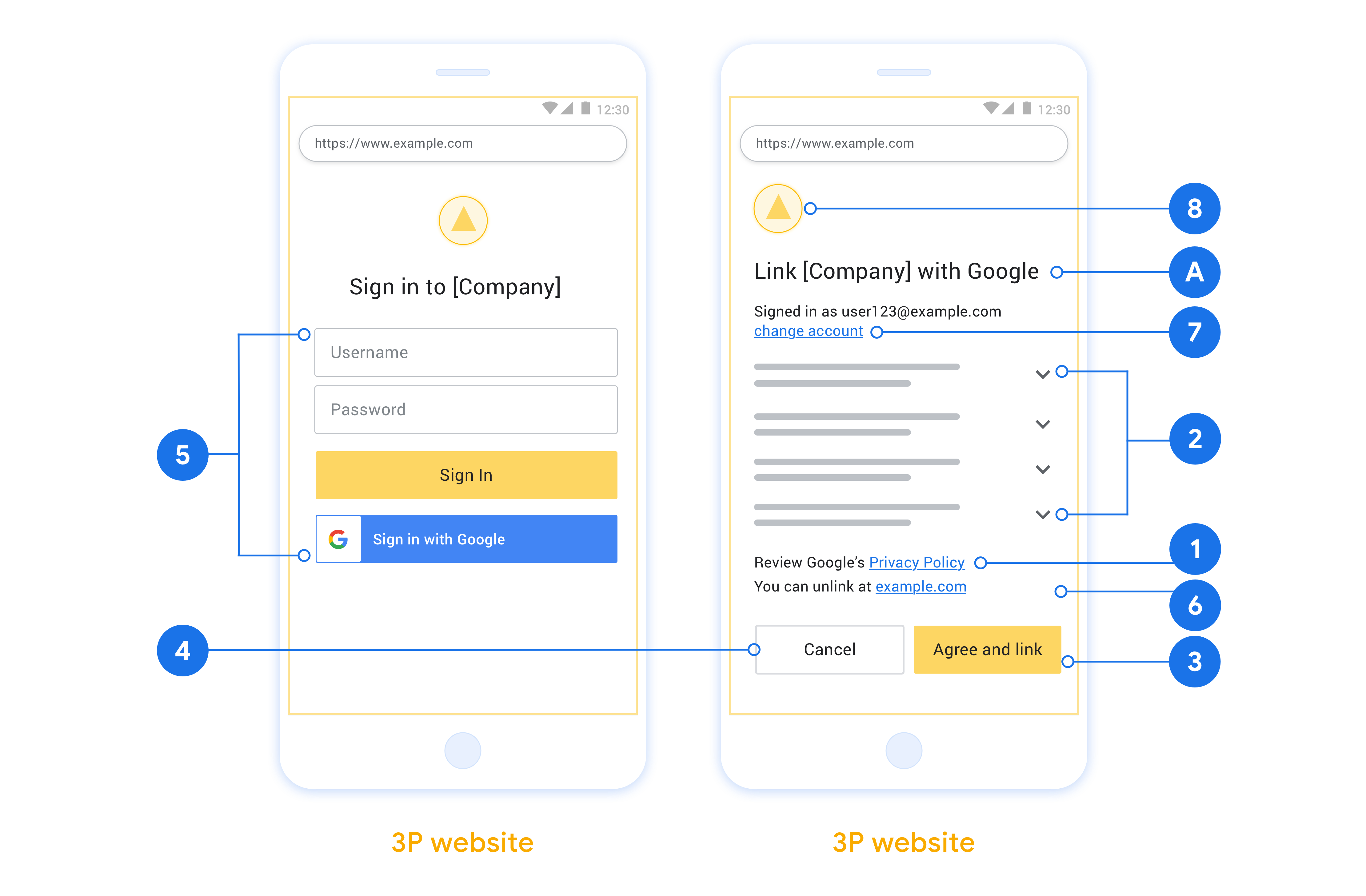

الزامات

- باید اعلام کنید که حساب کاربر به Google مرتبط خواهد شد، نه یک محصول خاص Google مانند Google Home یا Google Assistant.

- شما باید یک بیانیه مجوز Google مانند "با ورود به سیستم، به Google اجازه کنترل دستگاه های خود را می دهید" داشته باشید. به بخش مجوز کنترل دستگاه Google در خطمشیهای برنامهنویس Google Home مراجعه کنید.

- شما باید راهی را برای کاربران ارائه دهید که در صورت عدم پیوند، به عقب برگردند یا لغو کنند.

- باید صفحه پیوند Web OAuth را باز کنید و مطمئن شوید که کاربران روشی واضح برای ورود به حساب Google خود دارند، مانند فیلدهایی برای نام کاربری و رمز عبور. از روش Google Sign-In (GSI) استفاده نکنید که به کاربران امکان می دهد بدون اینکه به صفحه پیوند OAuth Web منتقل شوند، پیوند دهند. این نقض خطمشی Google است.

توصیه ها

توصیه می کنیم موارد زیر را انجام دهید:

سیاست حفظ حریم خصوصی Google را نمایش دهید. پیوندی به خطمشی رازداری Google در صفحه رضایت اضافه کنید.

داده هایی که باید به اشتراک گذاشته شود. از زبان واضح و مختصر استفاده کنید تا به کاربر بگویید گوگل به چه اطلاعاتی از او نیاز دارد و چرا.

پاک کردن فراخوان برای اقدام یک فراخوان برای اقدام واضح در صفحه رضایت خود، مانند «موافق و پیوند» بیان کنید. این به این دلیل است که کاربران باید بدانند چه دادههایی را باید با Google به اشتراک بگذارند تا حسابهای خود را پیوند دهند.

قابلیت قطع لینک مکانیزمی را برای لغو پیوند به کاربران ارائه دهید، مانند URL به تنظیمات حساب آنها در پلتفرم شما. از طرف دیگر، میتوانید پیوندی به حساب Google اضافه کنید تا کاربران بتوانند حساب پیوند شده خود را مدیریت کنند.

امکان تغییر حساب کاربری روشی را به کاربران پیشنهاد کنید تا حساب(های) خود را تغییر دهند. این به ویژه در صورتی مفید است که کاربران تمایل به داشتن چندین حساب داشته باشند.

- اگر کاربر باید صفحه رضایت را برای تغییر حساب ببندد، یک خطای قابل بازیابی به Google ارسال کنید تا کاربر بتواند با پیوند OAuth به حساب مورد نظر وارد شود.

لوگوی خود را درج کنید. لوگوی شرکت خود را روی صفحه رضایت نمایش دهید. از دستورالعمل های سبک خود برای قرار دادن لوگوی خود استفاده کنید. اگر میخواهید نشانواره Google را نیز نمایش دهید، نشانها و علائم تجاری را ببینید.

جریان کد مجوز

اجرای سرور OAuth 2.0 از جریان کد مجوز شامل دو نقطه پایانی است که سرویس شما توسط HTTPS در دسترس قرار می گیرد. اولین نقطه پایانی، نقطه پایانی مجوز است که مسئول یافتن یا کسب رضایت از کاربران برای دسترسی به داده است. نقطه پایانی مجوز یک رابط کاربری برای ورود به سیستم به کاربرانی که قبلاً وارد سیستم نشدهاند ارائه میکند و رضایت را برای دسترسی درخواستی ثبت میکند. نقطه پایانی دوم نقطه پایانی تبادل توکن است که برای به دست آوردن رشته های رمزگذاری شده به نام توکن استفاده می شود که به کاربر اجازه دسترسی به سرویس شما را می دهد.

هنگامی که یک برنامه Google نیاز به تماس با یکی از APIهای سرویس شما دارد، Google از این نقاط پایانی با هم استفاده می کند تا از کاربران شما اجازه بگیرد تا از طرف آنها با این APIها تماس بگیرد.

یک جلسه جریان کد مجوز OAuth 2.0 که توسط Google آغاز شده است دارای جریان زیر است:

- Google نقطه پایانی مجوز شما را در مرورگر کاربر باز می کند. اگر جریان در یک دستگاه فقط صوتی برای یک Action شروع شود، Google اجرا را به تلفن منتقل میکند.

- اگر کاربر قبلاً وارد سیستم نشده باشد، وارد سیستم میشود، و به Google اجازه میدهد تا با API شما به دادههای خود دسترسی داشته باشد، اگر قبلاً اجازه نداده باشد.

- سرویس شما یک کد مجوز ایجاد می کند و آن را به Google برمی گرداند. برای انجام این کار، مرورگر کاربر را با کد مجوز پیوست شده به درخواست به Google هدایت کنید.

- Google کد مجوز را به نقطه پایانی تبادل رمز شما میفرستد، که صحت کد را تأیید میکند و یک نشانه دسترسی و یک نشانه تازهسازی را برمیگرداند. نشانه دسترسی یک توکن کوتاه مدت است که سرویس شما آن را به عنوان اعتبار برای دسترسی به APIها می پذیرد. توکن رفرش یک توکن با عمر طولانی است که گوگل می تواند آن را ذخیره کرده و از آن برای بدست آوردن توکن های دسترسی جدید پس از انقضا استفاده کند.

- پس از تکمیل جریان پیوند حساب توسط کاربر، هر درخواست بعدی که از Google ارسال میشود حاوی یک نشانه دسترسی است.

رسیدگی به درخواست های مجوز

هنگامی که باید پیوند حساب را با استفاده از جریان کد مجوز OAuth 2.0 انجام دهید، Google کاربر را با درخواستی که شامل پارامترهای زیر است به نقطه پایانی مجوز شما می فرستد:

| پارامترهای نقطه پایانی مجوز | |

|---|---|

client_id | شناسه مشتری که به Google اختصاص داده اید. |

redirect_uri | آدرس اینترنتی که پاسخ این درخواست را به آن ارسال می کنید. |

state | یک مقدار حسابداری که بدون تغییر در URI تغییر مسیر به Google بازگردانده می شود. |

scope | اختیاری: مجموعهای از رشتههای محدوده محدود شده با فاصله که دادههایی را که Google برای آن درخواست مجوز میکند مشخص میکند. |

response_type | نوع مقداری که باید در پاسخ برگردانده شود. برای جریان کد مجوز OAuth 2.0، نوع پاسخ همیشه code . |

user_locale | تنظیم زبان حساب Google در قالب RFC5646 ، برای بومی سازی محتوای شما به زبان دلخواه کاربر استفاده می شود. |

به عنوان مثال، اگر نقطه پایانی مجوز شما در https://myservice.example.com/auth موجود باشد، ممکن است یک درخواست به شکل زیر باشد:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

برای اینکه نقطه پایانی مجوز شما به درخواستهای ورود به سیستم رسیدگی کند، مراحل زیر را انجام دهید:

- بررسی کنید که

client_idبا شناسه مشتری که به Google اختصاص داده اید مطابقت داشته باشد وredirect_uriبا URL تغییر مسیر ارائه شده توسط Google برای سرویس شما مطابقت داشته باشد. این بررسی ها برای جلوگیری از اعطای دسترسی به برنامه های مشتری ناخواسته یا پیکربندی نادرست مهم هستند. اگر از چند جریان OAuth 2.0 پشتیبانی می کنید، همچنین تأیید کنید کهresponse_typecode. - بررسی کنید که آیا کاربر به سرویس شما وارد شده است یا خیر. اگر کاربر وارد سیستم نشده است، جریان ورود به سیستم یا ثبت نام سرویس خود را تکمیل کنید.

- یک کد مجوز برای Google ایجاد کنید تا از آن برای دسترسی به API شما استفاده کند. کد مجوز میتواند هر مقدار رشتهای باشد، اما باید بهطور منحصربهفرد نشاندهنده کاربر، کلاینت توکن و زمان انقضای کد باشد، و نباید قابل حدس زدن باشد. شما معمولاً کدهای مجوز صادر می کنید که پس از تقریباً 10 دقیقه منقضی می شوند.

- تأیید کنید که URL مشخص شده توسط پارامتر

redirect_uriشکل زیر را دارد:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- مرورگر کاربر را به URL مشخص شده توسط پارامتر

redirect_uriکنید. هنگام تغییر مسیر با افزودنcodeو پارامترهایstate، کد مجوزی را که به تازگی ایجاد کردهاید و مقدار حالت اصلی و اصلاح نشده را وارد کنید. مثال زیر نمونه ای از URL به دست آمده است:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

رسیدگی به درخواست های مبادله توکن

نقطه پایانی تبادل توکن سرویس شما مسئول دو نوع مبادله توکن است:

- کدهای مجوز را برای توکن های دسترسی و رفرش کردن نشانه ها مبادله کنید

- توکنهای تازهسازی را برای توکنهای دسترسی مبادله کنید

درخواست های مبادله توکن شامل پارامترهای زیر است:

| پارامترهای نقطه پایانی تبادل توکن | |

|---|---|

client_id | رشته ای که مبدا درخواست را به عنوان Google مشخص می کند. این رشته باید در سیستم شما به عنوان شناسه منحصر به فرد Google ثبت شود. |

client_secret | یک رشته مخفی که در Google برای سرویس خود ثبت کرده اید. |

grant_type | نوع توکن رد و بدل شده این یا authorization_code یا refresh_token است. |

code | وقتی grant_type=authorization_code ، این پارامتر کدی است که Google از نقطه پایانی ورود به سیستم یا تبادل رمز شما دریافت کرده است. |

redirect_uri | وقتی grant_type=authorization_code ، این پارامتر URL مورد استفاده در درخواست مجوز اولیه است. |

refresh_token | هنگامی که grant_type=refresh_token ، این پارامتر نشانه تازهسازی است که Google از نقطه پایانی تبادل توکن شما دریافت کرده است. |

کدهای مجوز را برای توکن های دسترسی و رفرش کردن نشانه ها مبادله کنید

پس از اینکه کاربر وارد سیستم شد و نقطه پایان مجوز شما یک کد مجوز کوتاه مدت را به Google برگرداند، Google درخواستی را به نقطه پایانی مبادله رمز شما ارسال میکند تا کد مجوز را با یک نشانه دسترسی و یک نشانه تازهسازی مبادله کند.

برای این درخواستها، مقدار grant_type است و مقدار code مقدار کد authorization_code است که قبلاً به Google دادهاید. در زیر نمونه ای از درخواست مبادله یک کد مجوز برای یک نشانه دسترسی و یک نشانه تازه سازی است:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

برای مبادله کدهای مجوز برای یک نشانه دسترسی و یک نشانه رفرش، نقطه پایانی تبادل توکن شما با اجرای مراحل زیر به درخواستهای POST پاسخ میدهد:

- بررسی کنید که

client_idمبدا درخواست را به عنوان یک منبع مجاز شناسایی می کند، و اینکهclient_secretبا مقدار مورد انتظار مطابقت دارد. - بررسی کنید که کد مجوز معتبر است و منقضی نشده است و شناسه مشتری مشخص شده در درخواست با شناسه مشتری مرتبط با کد مجوز مطابقت دارد.

- تأیید کنید که URL مشخص شده توسط پارامتر

redirect_uriبا مقدار مورد استفاده در درخواست مجوز اولیه یکسان است. - اگر نمیتوانید همه معیارهای بالا را تأیید کنید، یک خطای HTTP 400 Bad Request را با

{"error": "invalid_grant"}به عنوان متن بازگردانید. - در غیر این صورت، از شناسه کاربری موجود در کد مجوز برای ایجاد یک نشانه تازهسازی و یک نشانه دسترسی استفاده کنید. این توکنها میتوانند هر مقدار رشتهای باشند، اما باید بهطور منحصربهفرد نشاندهنده کاربر و مشتریای باشند که توکن برای آن است، و نباید قابل حدس زدن باشند. برای توکنهای دسترسی، زمان انقضای توکن را نیز ثبت کنید، که معمولاً یک ساعت پس از صدور توکن است. نشانههای Refresh منقضی نمیشوند.

- شی JSON زیر را در بدنه پاسخ HTTPS برگردانید:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

گوگل توکن دسترسی و نشانه رفرش را برای کاربر ذخیره می کند و انقضای نشانه دسترسی را ثبت می کند. هنگامی که نشانه دسترسی منقضی میشود، Google از نشانه تازهسازی برای دریافت رمز دسترسی جدید از نقطه پایانی تبادل توکن شما استفاده میکند.

توکنهای تازهسازی را برای توکنهای دسترسی مبادله کنید

هنگامی که یک نشانه دسترسی منقضی میشود، Google درخواستی را به نقطه پایانی تبادل توکن شما میفرستد تا یک نشانه تازهسازی را با یک نشانه دسترسی جدید مبادله کند.

برای این درخواستها، مقدار grant_type refresh_token است و مقدار refresh_token ، مقدار نشانهی تازهسازی است که قبلاً به Google دادهاید. در زیر نمونه ای از درخواست مبادله یک نشانه رفرش با یک توکن دسترسی است:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

برای مبادله یک نشانه رفرش با یک نشانه دسترسی، نقطه پایانی تبادل توکن شما با اجرای مراحل زیر به درخواستهای POST پاسخ میدهد:

- بررسی کنید که

client_idمبدا درخواست را به عنوان Google شناسایی میکند، و اینکهclient_secretبا مقدار مورد انتظار مطابقت دارد. - بررسی کنید که کد بازخوانی معتبر است، و شناسه مشتری مشخص شده در درخواست با شناسه مشتری مرتبط با نشانه بازخوانی مطابقت دارد.

- اگر نمیتوانید همه معیارهای بالا را تأیید کنید، یک خطای HTTP 400 Bad Request را با

{"error": "invalid_grant"}به عنوان متن بازگردانید. - در غیر این صورت، از شناسه کاربری موجود در نشانه رفرش برای ایجاد یک نشانه دسترسی استفاده کنید. این توکنها میتوانند هر مقدار رشتهای باشند، اما باید بهطور منحصربهفرد نشاندهنده کاربر و مشتریای باشند که توکن برای آن است، و نباید قابل حدس زدن باشند. برای توکنهای دسترسی، زمان انقضای توکن را نیز ثبت کنید، معمولاً یک ساعت پس از صدور توکن.

- شی JSON زیر را در بدنه پاسخ HTTPS برگردانید:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

رسیدگی به درخواست های اطلاعات کاربر

نقطه پایانی userinfo یک منبع محافظت شده OAuth 2.0 است که ادعاهای مربوط به کاربر پیوند شده را برمیگرداند. پیاده سازی و میزبانی نقطه پایانی اطلاعات کاربر اختیاری است، به جز موارد استفاده زیر:

- ورود به سیستم حساب پیوندی با Google One Tap.

- اشتراک بدون اصطکاک در AndroidTV.

پس از اینکه رمز دسترسی با موفقیت از نقطه پایانی نشانه شما بازیابی شد، Google درخواستی را به نقطه پایانی اطلاعات کاربری شما ارسال می کند تا اطلاعات نمایه اولیه کاربر پیوند داده شده را بازیابی کند.

| سرصفحه های درخواست نقطه پایانی کاربر | |

|---|---|

Authorization header | نشانه دسترسی از نوع Bearer. |

به عنوان مثال، اگر نقطه پایانی اطلاعات کاربری شما در https://myservice.example.com/userinfo در دسترس باشد، ممکن است یک درخواست به شکل زیر باشد:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

برای اینکه نقطه پایانی اطلاعات کاربری شما به درخواستها رسیدگی کند، مراحل زیر را انجام دهید:

- رمز دسترسی را از سربرگ Authorization استخراج کنید و اطلاعات کاربر مرتبط با نشانه دسترسی را برگردانید.

- اگر رمز دسترسی نامعتبر است، با استفاده از سربرگ پاسخ

WWW-Authenticateخطای غیرمجاز HTTP 401 را برگردانید. در زیر نمونه ای از پاسخ خطای userinfo آورده شده است:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

اگر یک پاسخ خطای 401 Unauthorized یا هر پاسخ خطای ناموفق دیگری در طول فرآیند پیوند داده شود، خطا غیرقابل بازیابی خواهد بود، رمز بازیابی شده دور ریخته می شود و کاربر باید برای شروع دوباره فرآیند پیوند. اگر کد دسترسی معتبر است، برگردانید و HTTP 200 را با شی JSON زیر در بدنه پاسخ HTTPS پاسخ دهید:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }اگر نقطه پایانی اطلاعات کاربری شما یک پاسخ موفقیت آمیز HTTP 200 را برگرداند، رمز بازیابی شده و ادعاها در مقابل Google کاربر ثبت می شود. حساب.پاسخ نقطه پایانی اطلاعات کاربر subیک شناسه منحصر به فرد که کاربر را در سیستم شما شناسایی می کند. emailآدرس ایمیل کاربر. given_nameاختیاری: نام کاربر. family_nameاختیاری: نام خانوادگی کاربر. nameاختیاری: نام کامل کاربر. pictureاختیاری: تصویر نمایه کاربر.