প্রতিটি Cloud-to-cloud ইন্টিগ্রেশনে ব্যবহারকারীদের প্রমাণীকরণের জন্য একটি ব্যবস্থা অবশ্যই অন্তর্ভুক্ত থাকতে হবে।

অথেনটিকেশন আপনাকে আপনার ব্যবহারকারীদের গুগল অ্যাকাউন্টগুলোকে আপনার অথেনটিকেশন সিস্টেমের ইউজার অ্যাকাউন্টের সাথে লিঙ্ক করার সুযোগ দেয়। এর ফলে, যখন আপনার ফুলফিলমেন্ট একটি স্মার্ট হোম ইন্টেন্ট পায়, তখন আপনি আপনার ব্যবহারকারীদের শনাক্ত করতে পারেন। গুগল স্মার্ট হোম শুধুমাত্র একটি অথরাইজেশন কোড ফ্লো সহ OAuth সমর্থন করে।

এই পৃষ্ঠায় বর্ণনা করা হয়েছে কীভাবে আপনার OAuth 2.0 সার্ভার সেট আপ করবেন, যাতে এটি আপনার Cloud-to-cloud ইন্টিগ্রেশনের সাথে কাজ করে।

OAuth ব্যবহার করে গুগল অ্যাকাউন্ট লিঙ্ক করা

অনুমোদন কোড প্রবাহে আপনার দুটি এন্ডপয়েন্ট প্রয়োজন:

অথরাইজেশন এন্ডপয়েন্ট হলো সেই সব ব্যবহারকারী যারা আগে থেকে সাইন-ইন করেননি, তাদের কাছে সাইন-ইন UI উপস্থাপন করা। এই অথরাইজেশন এন্ডপয়েন্টটি অনুরোধ করা অ্যাক্সেসের জন্য ব্যবহারকারীদের সম্মতি নথিভুক্ত করতে একটি স্বল্পস্থায়ী অথরাইজেশন কোডও তৈরি করে।

টোকেন বিনিময় এন্ডপয়েন্ট, যা দুই ধরনের বিনিময়ের জন্য দায়ী:

- একটি অনুমোদন কোডের বিনিময়ে একটি দীর্ঘস্থায়ী রিফ্রেশ টোকেন এবং একটি স্বল্পস্থায়ী অ্যাক্সেস টোকেন প্রদান করা হয়। ব্যবহারকারী যখন অ্যাকাউন্ট লিঙ্ক করার প্রক্রিয়াটি সম্পন্ন করেন, তখন এই বিনিময়টি ঘটে।

- একটি দীর্ঘস্থায়ী রিফ্রেশ টোকেনের বিনিময়ে একটি স্বল্পস্থায়ী অ্যাক্সেস টোকেন প্রদান করা হয়। এই বিনিময়টি ঘটে যখন গুগলের একটি নতুন অ্যাক্সেস টোকেনের প্রয়োজন হয়, কারণ তার আগেরটির মেয়াদ শেষ হয়ে গেছে।

নকশা নির্দেশিকা

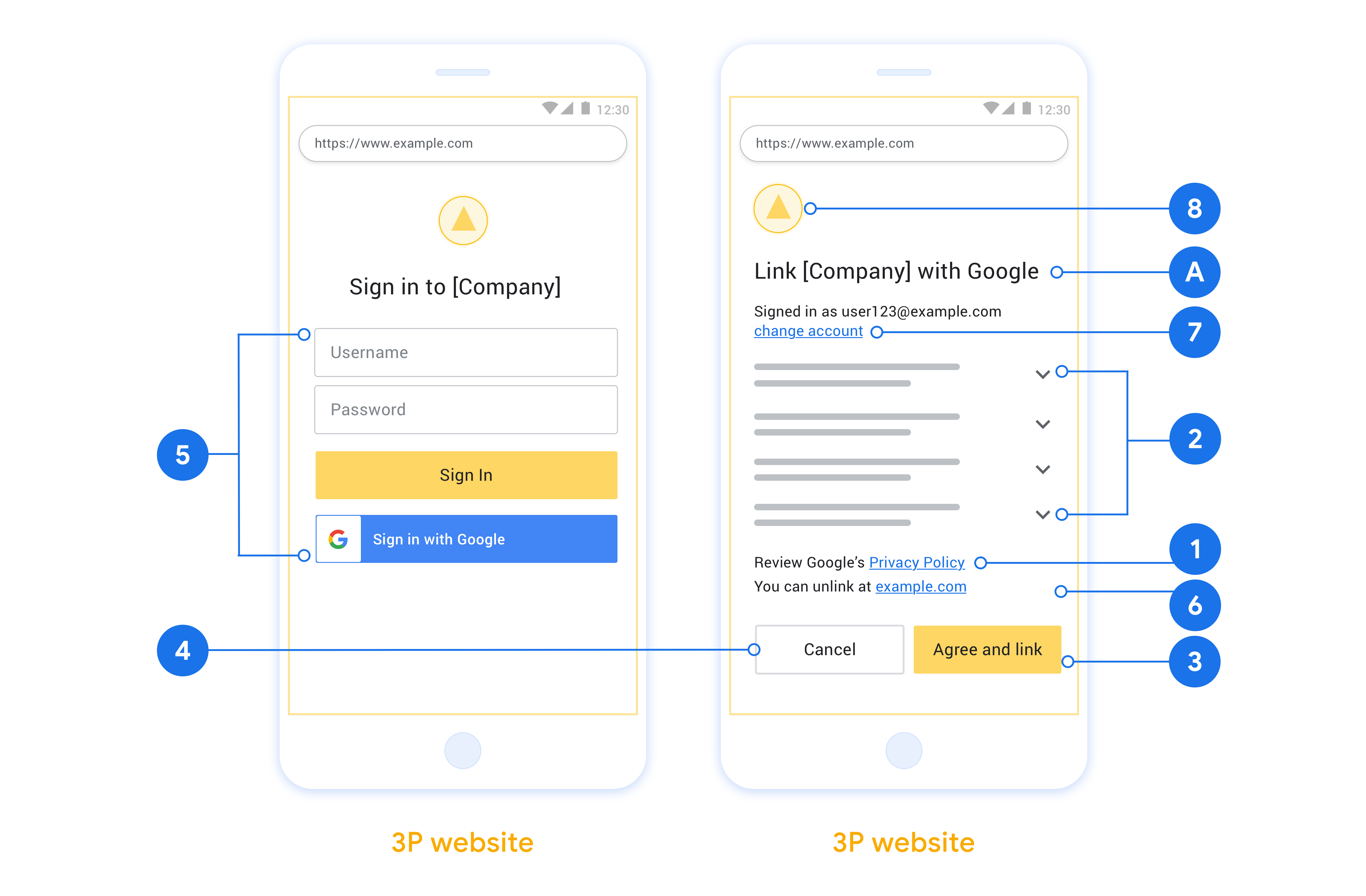

এই বিভাগে OAuth লিঙ্কিং ফ্লো-এর জন্য আপনার হোস্ট করা ইউজার স্ক্রিনের ডিজাইন সংক্রান্ত প্রয়োজনীয়তা এবং সুপারিশসমূহ বর্ণনা করা হয়েছে। গুগলের অ্যাপ থেকে কল করার পর, আপনার প্ল্যাটফর্ম ব্যবহারকারীকে একটি ‘গুগলে সাইন ইন করুন’ পেজ এবং অ্যাকাউন্ট লিঙ্ক করার সম্মতি স্ক্রিন প্রদর্শন করে। অ্যাকাউন্ট লিঙ্ক করার জন্য সম্মতি দেওয়ার পর ব্যবহারকারীকে গুগলের অ্যাপে ফিরিয়ে নিয়ে যাওয়া হয়।

প্রয়োজনীয়তা

- আপনাকে অবশ্যই জানাতে হবে যে ব্যবহারকারীর অ্যাকাউন্টটি গুগলের সাথে লিঙ্ক করা হবে, গুগল হোম বা গুগল অ্যাসিস্ট্যান্টের মতো কোনো নির্দিষ্ট গুগল পণ্যের সাথে নয় ।

- আপনার অবশ্যই একটি গুগল অনুমোদন বিবৃতি থাকতে হবে, যেমন: "সাইন ইন করার মাধ্যমে, আপনি গুগলকে আপনার ডিভাইসগুলো নিয়ন্ত্রণ করার অনুমতি দিচ্ছেন।" গুগল হোম ডেভেলপার পলিসির গুগল ডিভাইস কন্ট্রোল অথরাইজেশন বিভাগটি দেখুন।

- আপনাকে অবশ্যই ওয়েব ওঅথ লিঙ্কিং পেজটি খুলতে হবে এবং নিশ্চিত করতে হবে যে ব্যবহারকারীদের তাদের গুগল অ্যাকাউন্টে সাইন ইন করার জন্য একটি সুস্পষ্ট পদ্ধতি রয়েছে, যেমন ইউজারনেম এবং পাসওয়ার্ডের জন্য ফিল্ড। গুগল সাইন-ইন (জিএসআই) পদ্ধতি ব্যবহার করবেন না, যা ব্যবহারকারীদের ওয়েব ওঅথ লিঙ্কিং পেজে না নিয়েই লিঙ্ক করার সুযোগ দেয়। এটি গুগলের নীতির লঙ্ঘন।

- ব্যবহারকারী কোন ইন্টিগ্রেশনের সাথে লিঙ্ক করছেন তা নির্দেশ করার জন্য আপনাকে OAuth লিঙ্কিং পৃষ্ঠায় নিম্নলিখিত আইটেমগুলির মধ্যে অন্তত একটি অবশ্যই অন্তর্ভুক্ত করতে হবে:

- কোম্পানির লোগো

- কোম্পানির নাম

- ইন্টিগ্রেশন নাম

- অ্যাপ আইকন

সুপারিশসমূহ

আমরা আপনাকে নিম্নলিখিত কাজগুলো করার পরামর্শ দিচ্ছি:

গুগলের গোপনীয়তা নীতি প্রদর্শন করুন। সম্মতি স্ক্রিনে গুগলের গোপনীয়তা নীতির একটি লিঙ্ক অন্তর্ভুক্ত করুন।

শেয়ার করার জন্য ডেটা। ব্যবহারকারীকে স্পষ্ট এবং সংক্ষিপ্ত ভাষায় জানান যে, গুগলের তার কোন ডেটা প্রয়োজন এবং কেন, এবং গুগল আপনার সাথে কোন ব্যবহার বা ইন্টারঅ্যাকশন ডেটা শেয়ার করতে পারে।

সুস্পষ্ট কল-টু-অ্যাকশন। আপনার সম্মতি স্ক্রিনে একটি সুস্পষ্ট কল-টু-অ্যাকশন উল্লেখ করুন, যেমন “সম্মত হন এবং লিঙ্ক করুন।” এর কারণ হলো, ব্যবহারকারীদের বুঝতে হবে যে তাদের অ্যাকাউন্ট লিঙ্ক করার জন্য গুগলের সাথে কোন ডেটা শেয়ার করতে হবে।

বাতিল করার সুবিধা। ব্যবহারকারীরা যদি লিঙ্ক করতে না চান, তবে তাদের ফিরে যাওয়ার বা বাতিল করার একটি উপায় রাখুন।

সুস্পষ্ট সাইন-ইন প্রক্রিয়া। নিশ্চিত করুন যে ব্যবহারকারীদের তাদের গুগল অ্যাকাউন্টে সাইন ইন করার জন্য একটি সুস্পষ্ট পদ্ধতি রয়েছে, যেমন ইউজারনেম ও পাসওয়ার্ডের জন্য ফিল্ড অথবা ‘গুগল দিয়ে সাইন ইন’ করার সুবিধা ।

সংযোগ বিচ্ছিন্ন করার সুবিধা দিন। ব্যবহারকারীদের সংযোগ বিচ্ছিন্ন করার জন্য একটি ব্যবস্থা রাখুন, যেমন আপনার প্ল্যাটফর্মে তাদের অ্যাকাউন্ট সেটিংসের একটি ইউআরএল। বিকল্পভাবে, আপনি গুগল অ্যাকাউন্টের একটি লিঙ্ক অন্তর্ভুক্ত করতে পারেন, যেখানে ব্যবহারকারীরা তাদের লিঙ্ক করা অ্যাকাউন্টটি পরিচালনা করতে পারবেন। যদি কোনো ব্যবহারকারী আপনার ইন্টিগ্রেশন থেকে সংযোগ বিচ্ছিন্ন করেন, তবে এই পরিবর্তন সম্পর্কে গুগলকে জানাতে

agentUsers.deleteব্যবহার করুন।ব্যবহারকারীর অ্যাকাউন্ট পরিবর্তন করার সুবিধা। ব্যবহারকারীদের অ্যাকাউন্ট বদলানোর জন্য একটি পদ্ধতির পরামর্শ দিন। যাদের একাধিক অ্যাকাউন্ট থাকার প্রবণতা রয়েছে, তাদের জন্য এটি বিশেষভাবে উপকারী।

- যদি কোনো ব্যবহারকারীকে অ্যাকাউন্ট পরিবর্তন করার জন্য সম্মতি স্ক্রিনটি বন্ধ করতে হয়, তাহলে Google-কে একটি পুনরুদ্ধারযোগ্য ত্রুটি বার্তা পাঠান, যাতে ব্যবহারকারী OAuth লিঙ্কিং ব্যবহার করে কাঙ্ক্ষিত অ্যাকাউন্টে সাইন ইন করতে পারেন।

আপনার লোগো অন্তর্ভুক্ত করুন। সম্মতি স্ক্রিনে আপনার কোম্পানির লোগো প্রদর্শন করুন। আপনার লোগো স্থাপনের জন্য নিজস্ব স্টাইল নির্দেশিকা ব্যবহার করুন। আপনি যদি গুগলের লোগোও প্রদর্শন করতে চান, তবে ‘লোগো এবং ট্রেডমার্ক’ অংশটি দেখুন।

অনুমোদন কোড প্রবাহ

অথরাইজেশন কোড ফ্লো-এর একটি OAuth 2.0 সার্ভার ইমপ্লিমেন্টেশনে দুটি এন্ডপয়েন্ট থাকে, যা আপনার সার্ভিস HTTPS-এর মাধ্যমে উপলব্ধ করে। প্রথম এন্ডপয়েন্টটি হলো অথরাইজেশন এন্ডপয়েন্ট, যা ডেটা অ্যাক্সেসের জন্য ব্যবহারকারীদের কাছ থেকে সম্মতি খোঁজা বা সংগ্রহ করার দায়িত্বে থাকে। যে সকল ব্যবহারকারী আগে থেকে সাইন-ইন করেননি, অথরাইজেশন এন্ডপয়েন্ট তাদের সামনে একটি সাইন-ইন UI উপস্থাপন করে এবং অনুরোধ করা অ্যাক্সেসের জন্য সম্মতি রেকর্ড করে। দ্বিতীয় এন্ডপয়েন্টটি হলো টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট, যা টোকেন নামক এনক্রিপ্টেড স্ট্রিং সংগ্রহ করতে ব্যবহৃত হয়, যা একজন ব্যবহারকারীকে আপনার সার্ভিস অ্যাক্সেস করার অনুমোদন দেয়।

যখন কোনো গুগল অ্যাপ্লিকেশনের আপনার পরিষেবার কোনো একটি এপিআই কল করার প্রয়োজন হয়, তখন গুগল আপনার ব্যবহারকারীদের পক্ষ থেকে এই এপিআইগুলো কল করার অনুমতি নেওয়ার জন্য এই এন্ডপয়েন্টগুলো একত্রে ব্যবহার করে।

গুগল দ্বারা শুরু করা একটি OAuth 2.0 অনুমোদন কোড ফ্লো সেশনের প্রবাহটি নিম্নরূপ:

- গুগল ব্যবহারকারীর ব্রাউজারে আপনার অথরাইজেশন এন্ডপয়েন্টটি খোলে। যদি কোনো অ্যাকশনের জন্য ফ্লোটি শুধুমাত্র ভয়েস-ভিত্তিক কোনো ডিভাইসে শুরু হয়ে থাকে, তাহলে গুগল সেটির এক্সিকিউশন একটি ফোনে স্থানান্তর করে।

- ব্যবহারকারী আগে থেকে সাইন ইন করা না থাকলে সাইন ইন করেন এবং আগে থেকে অনুমতি না দিয়ে থাকলে আপনার এপিআই (API) ব্যবহার করে তাদের ডেটা অ্যাক্সেস করার জন্য গুগলকে অনুমতি দেন।

- আপনার পরিষেবা একটি অনুমোদন কোড তৈরি করে এবং সেটি গুগলে ফেরত পাঠায়। এটি করার জন্য, অনুরোধের সাথে অনুমোদন কোডটি সংযুক্ত করে ব্যবহারকারীর ব্রাউজারকে আবার গুগলে পুনঃনির্দেশিত করুন।

- গুগল আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্টে অথরাইজেশন কোডটি পাঠায়, যা কোডটির সত্যতা যাচাই করে একটি অ্যাক্সেস টোকেন এবং একটি রিফ্রেশ টোকেন ফেরত দেয়। অ্যাক্সেস টোকেন হলো একটি স্বল্পস্থায়ী টোকেন, যা আপনার পরিষেবা এপিআই (API) অ্যাক্সেস করার জন্য ক্রেডেনশিয়াল হিসেবে গ্রহণ করে। রিফ্রেশ টোকেন হলো একটি দীর্ঘস্থায়ী টোকেন, যা গুগল সংরক্ষণ করতে পারে এবং মেয়াদ শেষ হয়ে গেলে নতুন অ্যাক্সেস টোকেন সংগ্রহ করতে ব্যবহার করতে পারে।

- ব্যবহারকারী অ্যাকাউন্ট লিঙ্ক করার প্রক্রিয়াটি সম্পন্ন করার পর, গুগল থেকে পাঠানো পরবর্তী প্রতিটি অনুরোধে একটি অ্যাক্সেস টোকেন থাকে।

অনুমোদনের অনুরোধগুলি পরিচালনা করুন

যখন আপনাকে OAuth 2.0 অথরাইজেশন কোড ফ্লো ব্যবহার করে অ্যাকাউন্ট লিঙ্কিং করতে হয়, তখন গুগল ব্যবহারকারীকে আপনার অথরাইজেশন এন্ডপয়েন্টে একটি রিকোয়েস্ট পাঠায়, যাতে নিম্নলিখিত প্যারামিটারগুলো অন্তর্ভুক্ত থাকে:

| অনুমোদন এন্ডপয়েন্ট প্যারামিটার | |

|---|---|

client_id | যে ক্লায়েন্ট আইডিটি আপনি গুগলকে বরাদ্দ করেছেন। |

redirect_uri | যে URL-এ আপনি এই অনুরোধের প্রতিক্রিয়া পাঠান। |

state | একটি হিসাবরক্ষণ মান যা রিডাইরেক্ট ইউআরআই-এর মাধ্যমে অপরিবর্তিতভাবে গুগলে ফেরত পাঠানো হয়। |

scope | ঐচ্ছিক: স্পেস দিয়ে আলাদা করা একগুচ্ছ স্কোপ স্ট্রিং, যা নির্দিষ্ট করে যে গুগল কোন ডেটার জন্য অনুমোদন চাইছে। |

response_type | রেসপন্সে যে ধরনের ভ্যালু ফেরত দেওয়া হবে। OAuth 2.0 অথরাইজেশন কোড ফ্লো-এর ক্ষেত্রে, রেসপন্স টাইপ সর্বদা code হয়। |

উদাহরণস্বরূপ, যদি আপনার অথরাইজেশন এন্ডপয়েন্টটি https://myservice.example.com/auth -এ উপলব্ধ থাকে, তাহলে একটি অনুরোধ নিম্নলিখিতের মতো দেখতে হতে পারে:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code

আপনার অথরাইজেশন এন্ডপয়েন্ট যাতে সাইন-ইন অনুরোধগুলি পরিচালনা করতে পারে, তার জন্য নিম্নলিখিত ধাপগুলি অনুসরণ করুন:

- যাচাই করুন যে `

client_idআপনার Google-কে দেওয়া ক্লায়েন্ট আইডির সাথে মেলে এবং `redirect_uriআপনার পরিষেবার জন্য Google-এর দেওয়া রিডাইরেক্ট ইউআরএল-এর সাথে মেলে। অনাকাঙ্ক্ষিত বা ভুলভাবে কনফিগার করা ক্লায়েন্ট অ্যাপকে অ্যাক্সেস দেওয়া থেকে বিরত থাকতে এই যাচাইগুলো গুরুত্বপূর্ণ। আপনি যদি একাধিক OAuth 2.0 ফ্লো সমর্থন করেন, তাহলেresponse_typeযেcodeতাও নিশ্চিত করুন। - ব্যবহারকারী আপনার পরিষেবাতে সাইন ইন করেছেন কিনা তা পরীক্ষা করুন। যদি ব্যবহারকারী সাইন ইন না করে থাকেন, তাহলে আপনার পরিষেবার সাইন-ইন বা সাইন-আপ প্রক্রিয়াটি সম্পন্ন করুন।

- আপনার এপিআই (API) অ্যাক্সেস করার জন্য গুগলের ব্যবহারের জন্য একটি অনুমোদন কোড তৈরি করুন। অনুমোদন কোডটি যেকোনো স্ট্রিং ভ্যালু হতে পারে, তবে এটি অবশ্যই ব্যবহারকারী, টোকেনটির জন্য ক্লায়েন্ট এবং কোডটির মেয়াদ শেষ হওয়ার সময়কে অনন্যভাবে উপস্থাপন করবে এবং এটি অনুমানযোগ্য হবে না। সাধারণত এমন অনুমোদন কোড ইস্যু করা হয়, যেগুলোর মেয়াদ প্রায় ১০ মিনিট পর শেষ হয়ে যায়।

- নিশ্চিত করুন যে

redirect_uriপ্যারামিটার দ্বারা নির্দিষ্ট URL-টির গঠন নিম্নলিখিত রকম:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- ব্যবহারকারীর ব্রাউজারকে

redirect_uriপ্যারামিটার দ্বারা নির্দিষ্ট করা URL-এ রিডাইরেক্ট করুন। রিডাইরেক্ট করার সময়codeএবংstateপ্যারামিটার দুটি যুক্ত করে আপনার সদ্য তৈরি করা অথরাইজেশন কোড এবং মূল, অপরিবর্তিত স্টেট ভ্যালুটি অন্তর্ভুক্ত করুন। নিচে এর ফলে তৈরি হওয়া URL-টির একটি উদাহরণ দেওয়া হলো:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

টোকেন বিনিময়ের অনুরোধগুলি পরিচালনা করুন

আপনার পরিষেবার টোকেন বিনিময় এন্ডপয়েন্টটি দুই ধরনের টোকেন বিনিময়ের জন্য দায়ী:

- অ্যাক্সেস টোকেন এবং রিফ্রেশ টোকেনের জন্য অনুমোদন কোড বিনিময় করুন

- রিফ্রেশ টোকেন বিনিময় করে অ্যাক্সেস টোকেন নিন

টোকেন বিনিময়ের অনুরোধগুলিতে নিম্নলিখিত প্যারামিটারগুলি অন্তর্ভুক্ত থাকে:

| টোকেন বিনিময় এন্ডপয়েন্ট প্যারামিটার | |

|---|---|

client_id | একটি স্ট্রিং যা অনুরোধের উৎস হিসেবে গুগলকে শনাক্ত করে। এই স্ট্রিংটি আপনার সিস্টেমে গুগলের অনন্য শনাক্তকারী হিসেবে অবশ্যই নিবন্ধিত থাকতে হবে। |

client_secret | একটি গোপন স্ট্রিং যা আপনি আপনার পরিষেবার জন্য গুগলে নিবন্ধন করেছেন। |

grant_type | যে টোকেনটি বিনিময় করা হচ্ছে তার ধরন। এটি হয় authorization_code অথবা refresh_token । |

code | যখন grant_type=authorization_code , তখন এই প্যারামিটারটি হলো সেই কোড যা গুগল আপনার সাইন-ইন অথবা টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট থেকে পেয়েছে। |

redirect_uri | যখন grant_type=authorization_code , তখন এই প্যারামিটারটি প্রাথমিক অনুমোদন অনুরোধে ব্যবহৃত URL হয়। |

refresh_token | যখন grant_type=refresh_token , তখন এই প্যারামিটারটি হলো সেই রিফ্রেশ টোকেন যা গুগল আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট থেকে পেয়েছে। |

গুগল কীভাবে আপনার সার্ভারে ক্রেডেনশিয়াল পাঠাবে তা কনফিগার করুন।

এর বাস্তবায়নের উপর নির্ভর করে, আপনার অথরাইজেশন সার্ভার ক্লায়েন্টের ক্রেডেনশিয়ালগুলো হয় রিকোয়েস্ট বডিতে, অথবা রিকোয়েস্ট হেডারে গ্রহণ করার প্রত্যাশা করে।

ডিফল্টরূপে, গুগল রিকোয়েস্ট বডিতে ক্রেডেনশিয়াল পাঠায়। যদি আপনার অথরাইজেশন সার্ভারের প্রয়োজন হয় যে ক্লায়েন্ট ক্রেডেনশিয়াল রিকোয়েস্ট হেডারে থাকবে, তবে আপনাকে সেই অনুযায়ী আপনার Cloud-to-cloud ইন্টিগ্রেশন কনফিগার করতে হবে:

প্রজেক্টের তালিকা থেকে, আপনি যে প্রজেক্টটি নিয়ে কাজ করতে চান তার পাশে থাকা 'ওপেন' বাটনে ক্লিক করুন।

ক্লাউড-টু-ক্লাউড এর অধীনে, ডেভেলপ নির্বাচন করুন।

এরপর আপনার ইন্টিগ্রেশনের জন্য ওপেন-এ ক্লিক করুন।

নিচে স্ক্রল করে Permissions (optional) সেকশনে যান এবং Have Google transmit Client ID and secret via HTTP basic auth header চেকবক্সটি সিলেক্ট করুন।

আপনার পরিবর্তনগুলো সংরক্ষণ করতে সেভ-এ ক্লিক করুন।

অ্যাক্সেস টোকেন এবং রিফ্রেশ টোকেনের জন্য অনুমোদন কোড বিনিময় করুন

ব্যবহারকারী সাইন ইন করার পর এবং আপনার অথরাইজেশন এন্ডপয়েন্ট গুগলকে একটি স্বল্পস্থায়ী অথরাইজেশন কোড ফেরত পাঠানোর পর, গুগল সেই অথরাইজেশন কোডটির বিনিময়ে একটি অ্যাক্সেস টোকেন এবং একটি রিফ্রেশ টোকেন পাওয়ার জন্য আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্টে একটি অনুরোধ পাঠায়।

এই অনুরোধগুলির জন্য, grant_type এর মান হলো authorization_code , এবং code এর মান হলো সেই অথরাইজেশন কোডটি যা আপনি পূর্বে Google-কে প্রদান করেছিলেন। একটি অথরাইজেশন কোডের বিনিময়ে একটি অ্যাক্সেস টোকেন এবং একটি রিফ্রেশ টোকেন পাওয়ার অনুরোধের উদাহরণ নিচে দেওয়া হলো:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

অ্যাক্সেস টোকেন এবং রিফ্রেশ টোকেনের জন্য অনুমোদন কোড বিনিময় করতে, আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট POST অনুরোধের জবাবে নিম্নলিখিত ধাপগুলো সম্পাদন করে:

- যাচাই করুন যে

client_idঅনুরোধের উৎসকে একটি অনুমোদিত উৎস হিসেবে শনাক্ত করে এবংclient_secretপ্রত্যাশিত মানের সাথে মেলে। - যাচাই করুন যে অনুমোদন কোডটি বৈধ ও মেয়াদোত্তীর্ণ নয়, এবং অনুরোধে উল্লেখিত ক্লায়েন্ট আইডিটি অনুমোদন কোডের সাথে যুক্ত ক্লায়েন্ট আইডির সাথে মেলে।

- নিশ্চিত করুন যে

redirect_uriপ্যারামিটার দ্বারা নির্দিষ্ট করা URL-টি প্রাথমিক অনুমোদন অনুরোধে ব্যবহৃত মানের সাথে অভিন্ন। - যদি আপনি উপরের সমস্ত শর্ত যাচাই করতে না পারেন, তাহলে বডি হিসেবে

{"error": "invalid_grant"}সহ একটি HTTP 400 Bad Request এরর রিটার্ন করুন। - অন্যথায়, একটি রিফ্রেশ টোকেন এবং একটি অ্যাক্সেস টোকেন তৈরি করতে অথরাইজেশন কোড থেকে ইউজার আইডি ব্যবহার করুন। এই টোকেনগুলো যেকোনো স্ট্রিং ভ্যালু হতে পারে, কিন্তু এগুলোকে অবশ্যই ব্যবহারকারী এবং যে ক্লায়েন্টের জন্য টোকেনটি তৈরি করা হয়েছে, তাদের অনন্যভাবে প্রতিনিধিত্ব করতে হবে এবং এগুলো অনুমানযোগ্য হওয়া চলবে না। অ্যাক্সেস টোকেনের ক্ষেত্রে, টোকেনটির মেয়াদ শেষ হওয়ার সময়ও লিখে রাখুন, যা সাধারণত টোকেন ইস্যু করার এক ঘণ্টা পর শেষ হয়। রিফ্রেশ টোকেনের কোনো মেয়াদ শেষ হয় না।

- HTTPS রেসপন্সের বডিতে নিম্নলিখিত JSON অবজেক্টটি ফেরত দিন:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

গুগল ব্যবহারকারীর অ্যাক্সেস টোকেন এবং রিফ্রেশ টোকেন সংরক্ষণ করে এবং অ্যাক্সেস টোকেনের মেয়াদ শেষ হওয়ার তারিখ রেকর্ড করে। অ্যাক্সেস টোকেনের মেয়াদ শেষ হয়ে গেলে, গুগল আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট থেকে একটি নতুন অ্যাক্সেস টোকেন পেতে রিফ্রেশ টোকেনটি ব্যবহার করে।

রিফ্রেশ টোকেন বিনিময় করে অ্যাক্সেস টোকেন নিন

যখন কোনো অ্যাক্সেস টোকেনের মেয়াদ শেষ হয়ে যায়, তখন গুগল একটি নতুন অ্যাক্সেস টোকেনের জন্য রিফ্রেশ টোকেন বিনিময় করতে আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্টে একটি অনুরোধ পাঠায়।

এই অনুরোধগুলির জন্য, grant_type এর মান হলো refresh_token , এবং refresh_token এর মান হলো সেই রিফ্রেশ টোকেনটির মান যা আপনি পূর্বে গুগলকে প্রদান করেছিলেন। একটি রিফ্রেশ টোকেনের বিনিময়ে একটি অ্যাক্সেস টোকেন পাওয়ার অনুরোধের উদাহরণ নিচে দেওয়া হলো:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

একটি রিফ্রেশ টোকেনকে অ্যাক্সেস টোকেনে বিনিময় করতে, আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট POST অনুরোধের জবাবে নিম্নলিখিত ধাপগুলো সম্পাদন করে:

- যাচাই করুন যে

client_idঅনুরোধের উৎস হিসেবে গুগলকে শনাক্ত করে এবংclient_secretপ্রত্যাশিত মানের সাথে মেলে। - যাচাই করুন যে রিফ্রেশ টোকেনটি বৈধ, এবং অনুরোধে উল্লেখিত ক্লায়েন্ট আইডিটি রিফ্রেশ টোকেনের সাথে যুক্ত ক্লায়েন্ট আইডির সাথে মেলে।

- যদি আপনি উপরের সমস্ত শর্ত যাচাই করতে না পারেন, তাহলে বডি হিসেবে

{"error": "invalid_grant"}সহ একটি HTTP 400 Bad Request এরর রিটার্ন করুন। - অন্যথায়, একটি অ্যাক্সেস টোকেন তৈরি করতে রিফ্রেশ টোকেন থেকে ইউজার আইডি ব্যবহার করুন। এই টোকেনগুলো যেকোনো স্ট্রিং ভ্যালু হতে পারে, কিন্তু এগুলোকে অবশ্যই ব্যবহারকারী এবং ক্লায়েন্টের পরিচয় অনন্যভাবে প্রকাশ করতে হবে এবং এগুলো অনুমানযোগ্য হওয়া চলবে না। অ্যাক্সেস টোকেনের ক্ষেত্রে, টোকেনের মেয়াদ শেষ হওয়ার সময়টিও লিখে রাখুন, যা সাধারণত টোকেন ইস্যু করার এক ঘণ্টা পর শেষ হয়।

- HTTPS রেসপন্সের বডিতে নিম্নলিখিত JSON অবজেক্টটি ফেরত দিন:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

ব্যবহারকারীর তথ্যের অনুরোধগুলি পরিচালনা করুন

ইউজারইনফো এন্ডপয়েন্ট হল একটি OAuth 2.0 সুরক্ষিত রিসোর্স যা লিঙ্ক করা ব্যবহারকারীর বিষয়ে দাবি ফেরত দেয়। ইউজার ইনফো এন্ডপয়েন্ট বাস্তবায়ন এবং হোস্ট করা ঐচ্ছিক, নিম্নলিখিত ব্যবহারের ক্ষেত্রে ছাড়া:

- Google One ট্যাপের মাধ্যমে লিঙ্ক করা অ্যাকাউন্টে সাইন-ইন করুন ।

- AndroidTV-তে ঘর্ষণহীন সাবস্ক্রিপশন ।

আপনার টোকেন এন্ডপয়েন্ট থেকে অ্যাক্সেস টোকেন সফলভাবে পুনরুদ্ধার করার পরে, Google লিঙ্ক করা ব্যবহারকারীর সম্পর্কে প্রাথমিক প্রোফাইল তথ্য পুনরুদ্ধার করার জন্য আপনার ব্যবহারকারীর তথ্য এন্ডপয়েন্টে একটি অনুরোধ পাঠায়।

| userinfo এন্ডপয়েন্ট রিকোয়েস্ট হেডার | |

|---|---|

Authorization header | টাইপ বিয়ারারের অ্যাক্সেস টোকেন। |

উদাহরণস্বরূপ, যদি আপনার ব্যবহারকারীর তথ্যের এন্ডপয়েন্ট https://myservice.example.com/userinfo এ উপলব্ধ থাকে, তাহলে একটি অনুরোধ নিম্নলিখিতটির মতো দেখতে পারে:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

অনুরোধগুলি পরিচালনা করার জন্য আপনার ব্যবহারকারীর তথ্যের শেষ পয়েন্টের জন্য, নিম্নলিখিত পদক্ষেপগুলি করুন:

- অনুমোদন শিরোনাম থেকে অ্যাক্সেস টোকেন বের করুন এবং অ্যাক্সেস টোকেনের সাথে যুক্ত ব্যবহারকারীর জন্য তথ্য ফেরত দিন।

- অ্যাক্সেস টোকেনটি অবৈধ হলে,

WWW-Authenticateপ্রতিক্রিয়া শিরোনাম ব্যবহার করে একটি HTTP 401 অননুমোদিত ত্রুটি ফেরত দিন। নীচে একটি ব্যবহারকারীর তথ্য ত্রুটি প্রতিক্রিয়ার একটি উদাহরণ:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

অ্যাক্সেস টোকেনটি বৈধ হলে, HTTPS প্রতিক্রিয়ার বডিতে নিম্নলিখিত JSON অবজেক্টের সাথে HTTP 200 প্রতিক্রিয়া ফেরত দিন:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }ব্যবহারকারীর তথ্য শেষ পয়েন্ট প্রতিক্রিয়া subএকটি অনন্য আইডি যা আপনার সিস্টেমে ব্যবহারকারীকে শনাক্ত করে। emailব্যবহারকারীর ইমেল ঠিকানা। given_nameঐচ্ছিক: ব্যবহারকারীর প্রথম নাম। family_nameঐচ্ছিক: ব্যবহারকারীর শেষ নাম। nameঐচ্ছিক: ব্যবহারকারীর পুরো নাম। pictureঐচ্ছিক: ব্যবহারকারীর প্রোফাইল ছবি।