La captura de paquetes Wi-Fi te permite ver detalles e interacciones que, de otro modo, se enmascaran antes de llegar al software que se ejecuta en un dispositivo, lo que hace que estas capturas sean una herramienta importante para algunos tipos de errores.

Los principales pasos que se incluyen son los siguientes:

- Encuentra el canal adecuado para rastrear.

- Captura el tráfico.

- Comparte la captura y un hash de tu contraseña de WLAN.

1. Determina el canal y el ancho correctos

Las redes WLAN operan en lo siguiente:

- Un canal, al que, por lo general, se hace referencia con un número (1-13 para canales de 2.4 GHz y 36-200 para canales de 5 GHz)

- Con un ancho específico (20 MHz, 40 MHz, 80 MHz o 160 MHz)

Cada punto de acceso (por ejemplo, router o nodo de malla) de tu red suele tener un canal único de 2.4 GHz y un canal de 5 GHz, y debes encontrar a cuál está conectado el dispositivo. Tienes las siguientes opciones:

Usa el panel de control del router

Si usas Nest WiFi, omite esta opción, ya que la información no está expuesta.

La mayoría de los routers tienen una lista de dispositivos conectados y el canal y el ancho que usan.

- Encuentra la dirección IP de tu router con esta guía.

- Ve a la dirección de tu router en el navegador web, por ejemplo http://192.168.1.1.

- Accede. ¿No conoces tu contraseña? Busca una etiqueta en el router o usa Contraseñas del router.

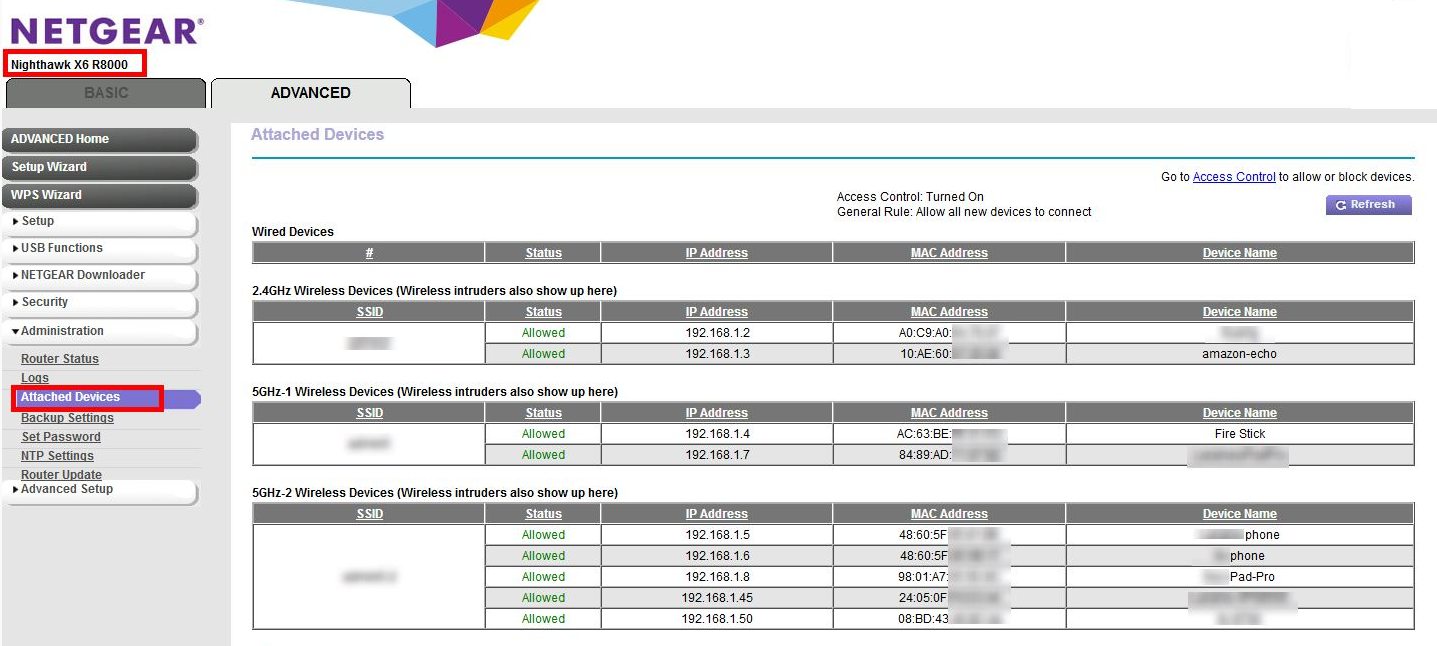

Busca una página con un nombre como "clientes" o "dispositivos conectados". Por ejemplo, una página del router Netgear podría verse de la siguiente manera o para dispositivos Eero.

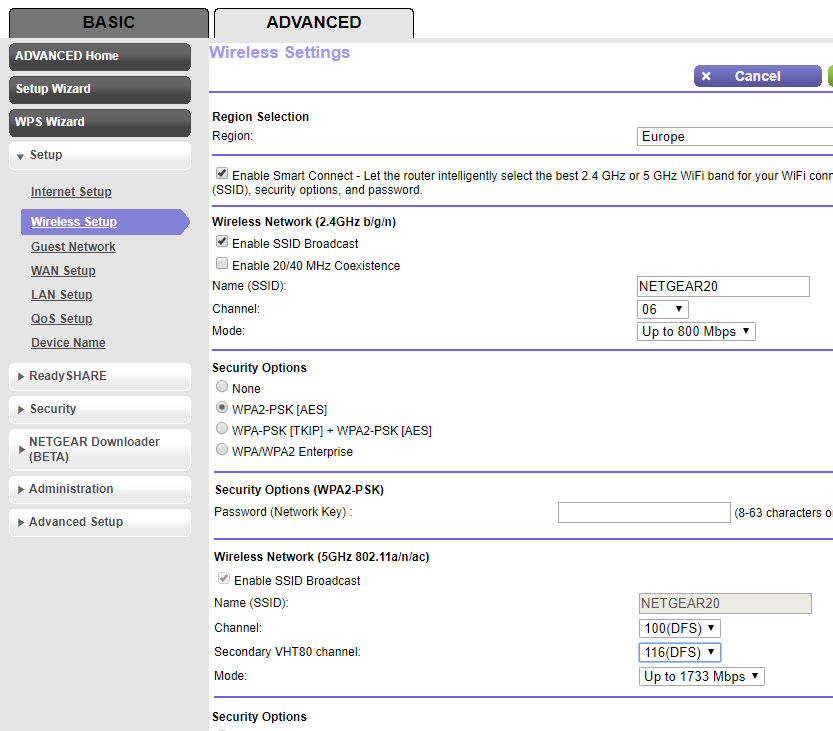

Es posible que debas buscar en otro lugar de la configuración para asignar la información del paso 4 a un canal y un ancho de banda en particular. Por ejemplo, un router Netgear:

Usa tu Mac si ya está conectada al mismo canal

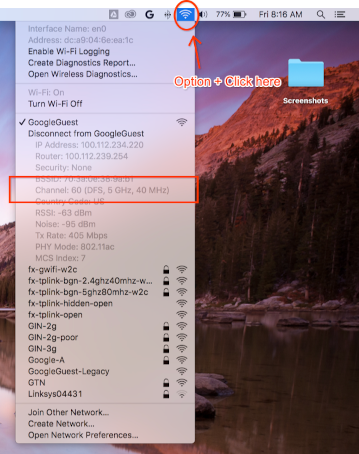

Mantén presionada la tecla Opción en el teclado y, luego, haz clic en el ícono de WLAN en la esquina superior derecha de la barra de estado de tu Mac. Deberías ver el menú de WLAN normal con algunas opciones e información adicionales. Echa un vistazo a los elementos de menú no disponibles y busca el que mencione el canal:

`Channel 60 (DFS, 5GHz, 40MHz)`

No se puede encontrar el canal ni el ancho

Si los otros métodos no funcionan, puedes probar lo siguiente:

Haz una lista de todos los canales que usan tus PA (por lo general, 2 para cada PA o punto de malla).

a. Recomendado: Con un teléfono Android, puedes usar una app como Wifiman o Aruba Utilities.

a. En una Mac, puedes usar

/System/Library/PrivateFrameworks/Apple80211.framework/Resources/airport-spara enumerar las opciones.Realiza una captura breve (incluso 15 segundos son suficientes) en cada uno de esos canales con las instrucciones que se indican a continuación.

Instala Wireshark (para obtener ayuda, consulta Instala Wireshark).

Abre cada una de las capturas con Wireshark, aplica un filtro de visualización de

wlan.addr == YOUR_DEVICE'S_MACy comprueba si aparece algún paquete.

2. Inicia la captura

Importante: Captura el protocolo de enlace de 4 vías

Si la seguridad está activada para Wi-Fi, debes conocer las claves de encriptación para desencriptar los paquetes capturados. Las claves de encriptación se derivan de un protocolo de enlace de 4 vías que se produce cuando el dispositivo se conecta a la red y son únicas para cada conexión entre un dispositivo y el PA.

Por lo tanto, DEBES capturar el protocolo de enlace de 4 vías para desencriptar las cargas útiles de Wi-Fi. Si el dispositivo ya está conectado a la red cuando inicias la captura, desconéctalo y vuelve a conectarlo (o reinícialo) una vez que comience el rastreo.

Captura en Mac

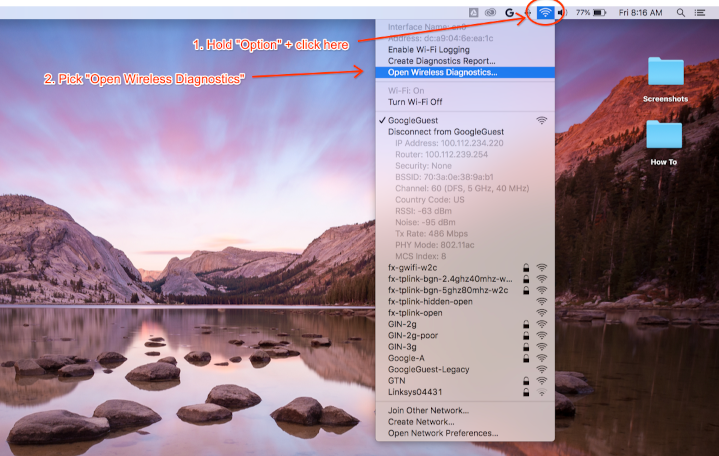

Mientras mantienes presionada la tecla Opción en el teclado, haz clic en el ícono de WLAN y, luego, selecciona "Abrir Diagnóstico Inalámbrico…":

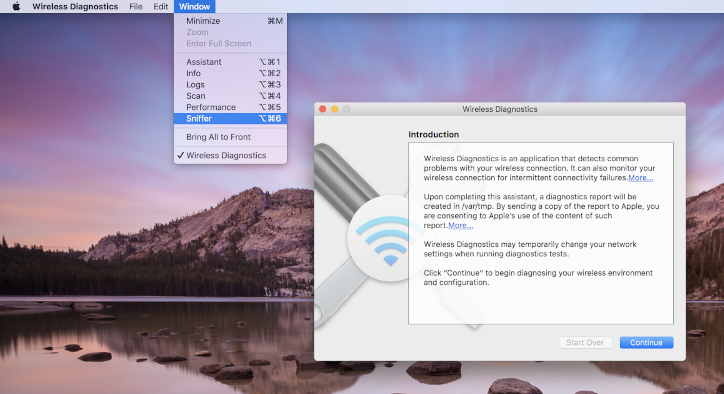

En la barra de menú de Diagnóstico Inalámbrico, selecciona Ventana > Sniffer:

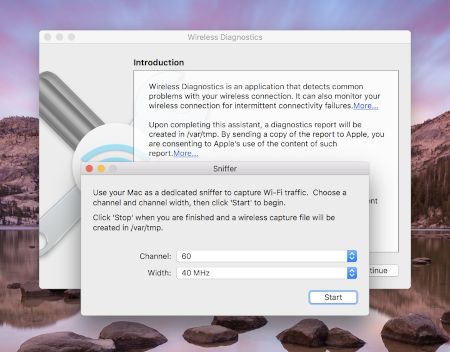

Establece el canal y el ancho en los valores que recuperaste anteriormente (el ejemplo de captura de pantalla es para el canal 60 y el ancho de 40 MHz):

Presiona Start y, luego, ingresa tu contraseña. Ahora, intenta reproducir el problema.

Asegúrate de capturar el protocolo de enlace de 4 vías de una conexión como se indica en

Captura el protocolo de enlace de 4 vías.

Cuando termines, presiona Stop. Se puede encontrar un nuevo archivo *.pcap en /var/tmp que contiene todo el tráfico. Un ejemplo de nombre de archivo es: (null)_ch100_2018-11-06_10.52.01.pcap.

Captura en Linux

Desactiva el Wi-Fi. Puedes hacerlo de las siguientes maneras:

- Usando la GUI (recomendado)

- Usando la CLI de Network Manager para indicarle que deje de administrar la interfaz de WLAN:

sudo nmcli dev set <wlan-ifname> managed on - Si usas un administrador de red alternativo, ajusta la configuración según corresponda.

Guarda esta secuencia de comandos. Reemplaza

<wlan-ifname>por el nombre de tu interfaz Wi-Fi. En este documento, se supone que el nombre de la secuencia de comandos essetup-wifi-capture.#!/usr/bin/env bash sudo ifconfig <wlan-ifname> down sudo rfkill unblock wifi sudo iwconfig <wlan-ifname> mode monitor sudo ifconfig <wlan-ifname> up sudo iw dev <wlan-ifname> set channel $@Ejecuta la secuencia de comandos anterior y pasa el canal y el ancho de banda más alto para rastrear, por ejemplo, el canal 153 con un ancho de banda de 80 MHz:

./setup-wifi-capture chan 153 80 MHzAbre Wireshark y, ahora, deberías poder capturar paquetes en la interfaz wlan.

3. Comparte la captura

Usa el generador de WPA PSK (clave sin procesar) para generar un hash de tu contraseña. Esto te permite desencriptar la captura sin conocer tu contraseña de texto sin formato.

También debes compartir la PSK generada para que otros puedan desencriptar la captura.

Apéndice

Instala Wireshark

Puedes instalar Wireshark con apt install wireshark en Linux o descargarlo en línea desde el sitio web de Wireshark.

Configura Wireshark para desencriptar el tráfico

Esto no es necesario para compartir tus archivos de captura. Solo hazlo si quieres examinar el tráfico desencriptado en Wireshark.

Con la seguridad WPA2 en Wi-Fi, la WPA2-PSK no se usa directamente para la encriptación y desencriptación del tráfico. Se usa en un protocolo de enlace de 4 vías, que debes capturar para desencriptar paquetes. Sin embargo, si lo único que intentas capturar son problemas con la conexión a Wi-Fi o caídas en la conectividad, que se pueden obtener de los marcos de administración de Wi-Fi, no necesitas capturar el protocolo de enlace de 4 vías. En cualquier caso, no está de más capturarlo.

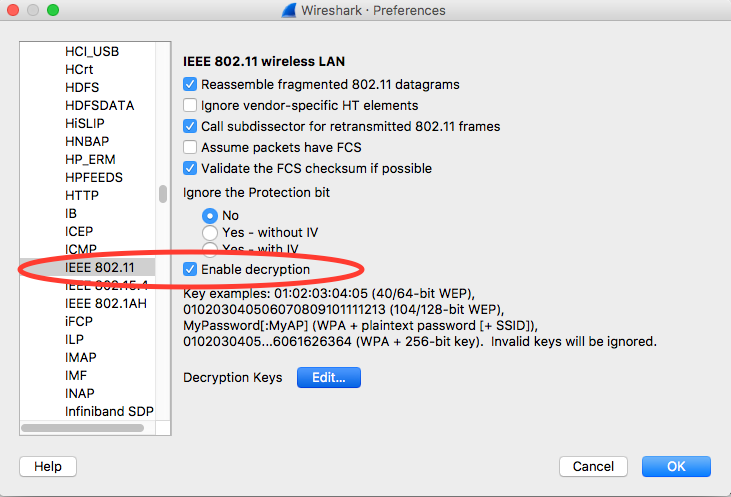

Abre Wireshark y la página Preferencias (menú de Wireshark > Preferencias o **Cmd + , **).

Busca la sección "IEEE 802.11" en la categoría "Protocolos" y asegúrate de que esté marcada la opción "Habilitar desencriptación":

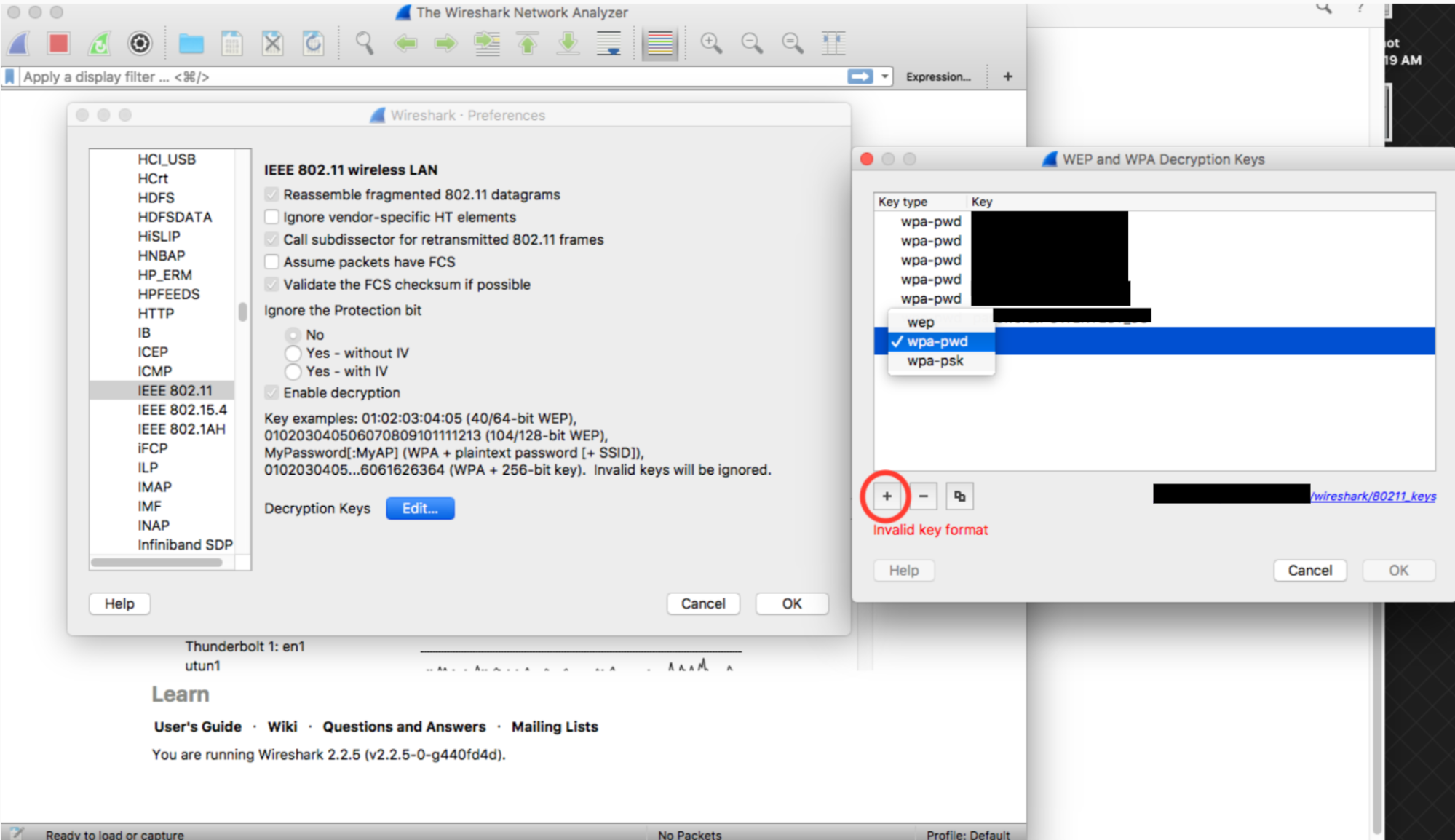

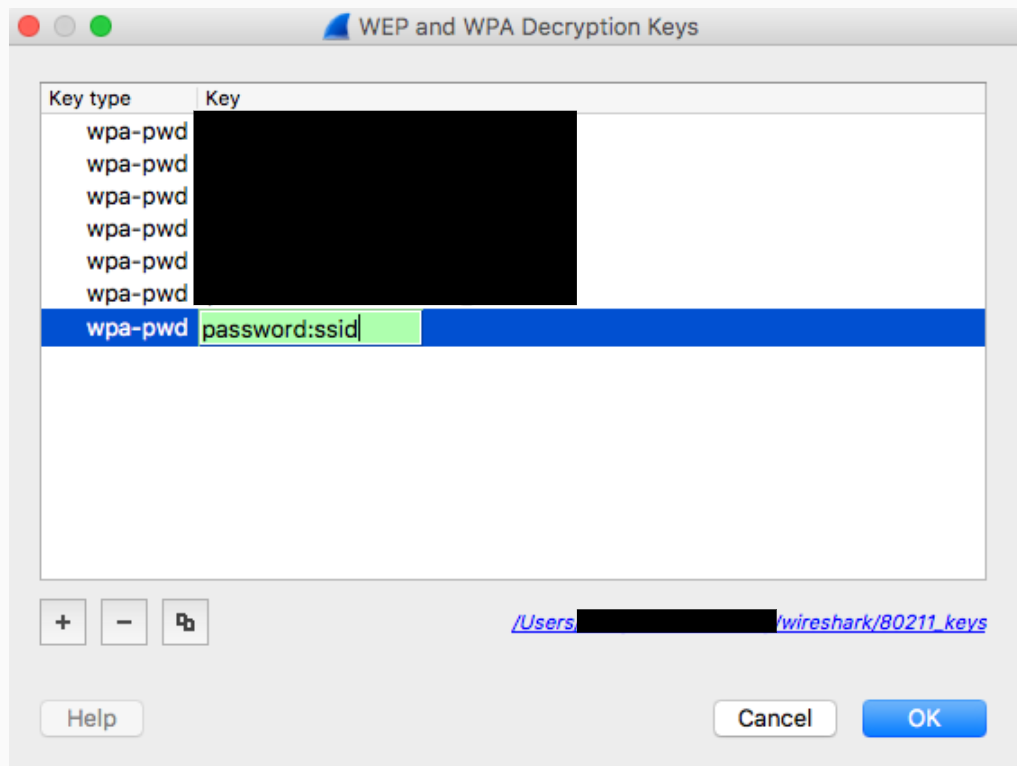

Haz clic en el botón Editar junto a la etiqueta Claves de desencriptación.

Haz clic en el botón "+" en la esquina inferior izquierda y selecciona la opción "wpa-pwd".

Haz clic en la columna de claves de la fila recién creada (justo al lado de la cadena wpa-pwd), escribe tu WPA2 PSK y SSID en el formato

<password>:<ssid>. Por ejemplo, si el nombre de tu red esMyHomeNetworky tu WPA2 PSK esmyp4ssword, escribemyp4ssword:MyHomeNetwork.

Haz clic en Aceptar para confirmar.

Para obtener más información, consulta la guía oficial de Wireshark (con capturas de pantalla) en Cómo desencriptar 802.11.

Si usas tshark, pasa los siguientes argumentos:

tshark -o wlan.enable_decryption:TRUE -o 'uat:80211_keys:"wpa-pwd","<psk>:<ssid>"'

Colorea los datos de Wireshark 802.11

Hay un perfil de color 802.11 útil ubicado en metageek.com: Perfil de configuración de Wireshark.