Ora che abbiamo compreso alcuni concetti chiave di un nodo, analizzeremo cosa consente ai dispositivi di comunicare tra loro.

La specifica Matter utilizza metodi sofisticati per criptare e decriptare le informazioni, nonché meccanismi sicuri per garantire l'identità di un nodo e condividere le credenziali crittografiche.

Un insieme di dispositivi in una rete che ha lo stesso dominio di sicurezza, che consente la comunicazione sicura tra i nodi, viene definito un'infrastruttura. Le infrastrutture condividono lo stesso certificato di primo livello dell'autorità di certificazione (CA) (Root of Trust) e, nel contesto della CA, un identificatore univoco a 64 bit denominato ID infrastruttura.

Pertanto, la procedura di messa in servizio consiste nell'assegnazione delle credenziali dell'infrastruttura a un nuovo nodo in modo che possa comunicare con altri nodi presenti nella stessa infrastruttura.

Credenziali operative

La radice di attendibilità viene impostata su un nodo in fase di messa in servizio dal Commissioner, in genere un dispositivo con un tipo di GUI, come uno smartphone, un hub o un computer, dopo averla ricevuta da un Administrative Domain Manager (ADM), che spesso è un ecosistema che funge da autorità di certificazione radice attendibile (CA).

Il Commissioner ha accesso alla CA. Pertanto, richiede le credenziali operative del nodo alla CA per conto del nodo in fase di messa in servizio o Commissionee. Le credenziali sono composte da due parti:

L'identificatore operativo del nodo (o ID nodo operativo) è un numero a 64 bit che identifica in modo univoco ogni nodo nell'infrastruttura.

Il certificato operativo del nodo (NOC) è l'insieme di credenziali che i nodi utilizzano per comunicare e identificarsi all'interno di un'infrastruttura. Vengono generate dalla procedura di richiesta di firma del certificato operativo del nodo (NOCSR).

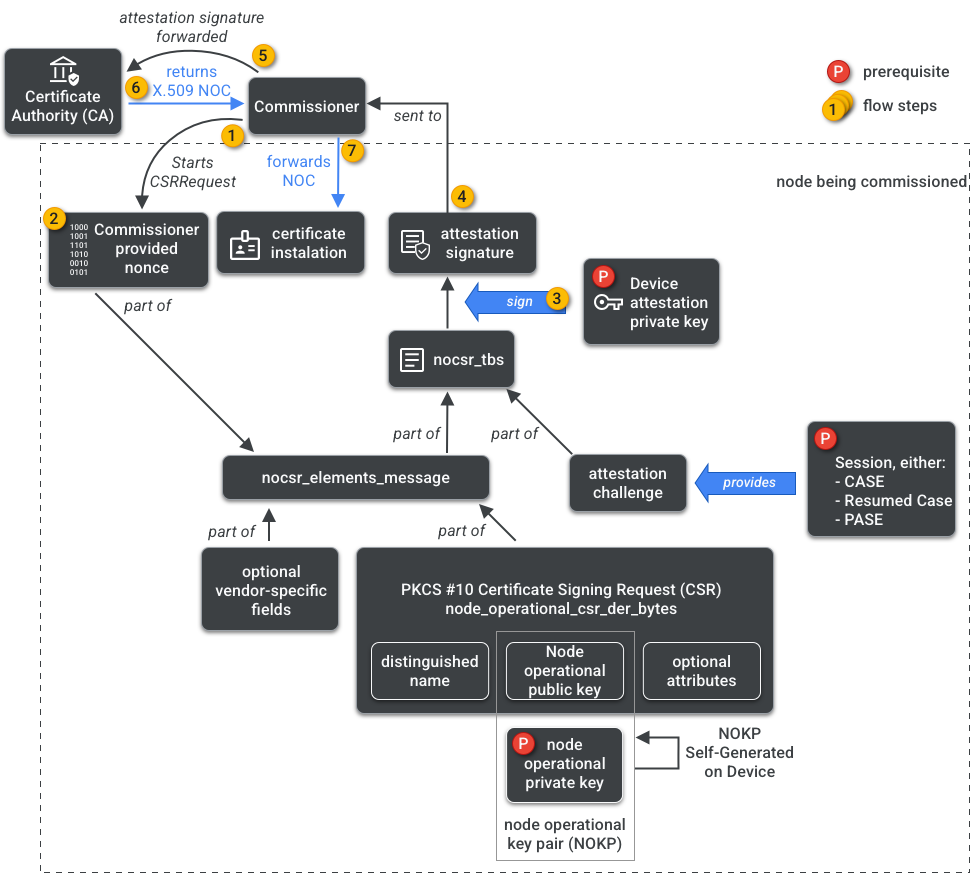

NOCSR è una procedura che viene eseguita sul nodo in fase di messa in servizio. Collega diversi elementi crittografici, quindi li invia al Commissioner, che richiede all'ecosistema CA il NOC corrispondente. La Figura 1 mostra questo albero delle dipendenze e l'ordine in cui si verificano alcune operazioni.

Sebbene la comprensione di ogni elemento crittografico sia importante per lo sviluppo dell'SDK, l'analisi completa del loro ruolo e delle loro implicazioni non rientra nell'ambito di questo documento introduttivo. È importante notare che:

- I NOC vengono emessi dall'ecosistema CA sulle infrastrutture di produzione del mondo reale.

- I NOC sono collegati crittograficamente alla coppia di chiavi operative del nodo (NOKP) univoca.

- La NOKP viene generata dal nodo in fase di messa in servizio durante la procedura di messa in servizio.

- Le informazioni NOCSR inviate all'ecosistema includono la chiave pubblica operativa del nodo, ma la chiave privata operativa del nodo non viene mai inviata al Commissioner o alla CA.

- La procedura NOCSR utilizza gli input della procedura di attestazione, firma le informazioni CSRSR e convalida la richiesta alla CA di generare un NOC attendibile.

La procedura di attestazione è una procedura utilizzata dal Commissioner per certificare che:

- Il dispositivo ha superato la certificazione Matter.

- Il dispositivo è effettivamente quello che dichiara di essere: dimostra crittograficamente il fornitore, l'ID prodotto e altre informazioni di produzione.

Multi-amministratore

I nodi possono anche essere messi in servizio su più di un'infrastruttura. Questa proprietà viene spesso definita multi-amministratore. Ad esempio, potremmo avere un dispositivo messo in servizio sia nell'infrastruttura del produttore sia in quella di un ecosistema cloud, con ogni infrastruttura che gestisce un insieme diverso di comunicazioni criptate e opera in modo indipendente.

Poiché possono coesistere più infrastrutture, un dispositivo potrebbe avere più insiemi di credenziali operative del nodo. Tuttavia, il modello di dati del nodo è condiviso: gli attributi, gli eventi e le azioni del cluster sono comuni tra le infrastrutture. Pertanto, anche se Thread e/o le credenziali Wi-Fi vengono impostate durante la procedura di messa in servizio, fanno parte del cluster operativo di rete, vengono condivise tra tutte le infrastrutture e fanno parte del modello di dati del nodo, non delle credenziali dell'infrastruttura.