Ahora que comprendimos algunos conceptos clave de un nodo, analizaremos qué permite que los dispositivos se comuniquen entre sí.

La especificación de Matter usa métodos sofisticados para encriptar y desencriptar información, así como mecanismos seguros para garantizar la identidad de un nodo y compartir credenciales criptográficas.

Cuando un conjunto de dispositivos en una red comparte el mismo dominio de seguridad y, por lo tanto, permite la comunicación segura entre los nodos, este conjunto se denomina Fabric. Los Fabrics comparten el mismo certificado de nivel superior de autoridad certificadora (AC) (raíz de confianza) y, en el contexto de la AC, un identificador único de 64 bits llamado ID de Fabric.

Por lo tanto, el proceso de puesta en servicio es la asignación de las credenciales de Fabric a un nodo nuevo para que pueda comunicarse con otros nodos en la misma Fabric.

Credenciales operativas

El comisionado establece la raíz de confianza en un nodo en puesta en servicio, por lo general, un dispositivo con algún tipo de GUI, como un smartphone, un concentrador o una computadora, después de recibirlo de un administrador de dominio administrativo (ADM), que a menudo será un ecosistema que actúa como una autoridad de certificación raíz de confianza (AC).

El comisionado tiene acceso a la AC. Por lo tanto, solicita las credenciales operativas del nodo a la AC en nombre del nodo que se está poniendo en servicio o comisionado. Las credenciales constan de dos partes:

El identificador operativo del nodo (o ID operativo del nodo) es un número de 64 bits que identifica de forma única cada nodo de la Fabric.

El certificado operativo del nodo (NOC) es el conjunto de credenciales que usan los nodos para comunicarse y identificarse dentro de una Fabric. Se generan mediante el proceso de solicitud de firma de certificado operativo del nodo (NOCSR).

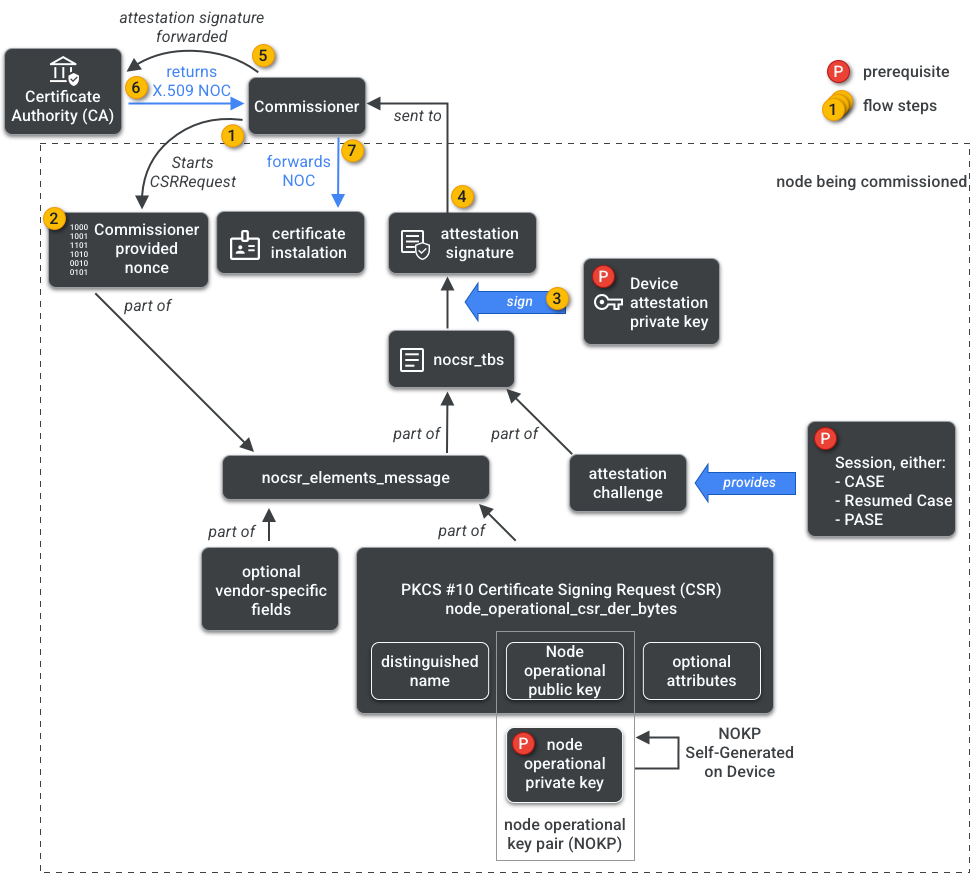

NOCSR es un procedimiento que se ejecuta en el nodo que se está poniendo en servicio. Vincula varios elementos criptográficos y, luego, los envía al comisionado, que solicita el ecosistema de la AC para su NOC correspondiente. En la Figura 1, se muestra este árbol de dependencias y el orden en el que se producen algunas operaciones.

Si bien comprender cada elemento criptográfico es importante para el desarrollo del SDK, no está dentro del alcance de la guía analizar por completo su función e implicaciones. Lo importante es tener en cuenta lo siguiente:

- El ecosistema de la AC emite NOC en Fabrics de producción del mundo real.

- Los NOC están vinculados de forma criptográfica al par de claves operativas del nodo (NOKP) único.

- El nodo que se está poniendo en servicio genera el NOKP durante el proceso de puesta en servicio.

- La información de NOCSR que se envía al ecosistema incluye la clave pública operativa del nodo, pero la clave privada operativa del nodo nunca se envía al comisionado ni a la AC.

- El proceso de NOCSR usa entradas del procedimiento de certificación, firma la información de CSRSR y, por lo tanto, valida la solicitud para que la AC genere un NOC de confianza.

El procedimiento de certificación es un proceso que usa el comisionado para certificar lo siguiente:

- El dispositivo pasó la certificación de Matter.

- El dispositivo es lo que dice ser: demuestra de forma criptográfica su proveedor, ID de producto y otra información de fabricación.

Multiadministrador

Los nodos también se pueden poner en servicio en más de una Fabric. Esta propiedad suele denominarse multiadministrador. Por ejemplo, podemos tener un dispositivo puesto en servicio en la Fabric del fabricante y en la Fabric de un ecosistema de nube, y cada Fabric controla un conjunto diferente de comunicaciones encriptadas y opera de forma independiente.

Como pueden coexistir varias Fabrics, un dispositivo puede tener varios conjuntos de credenciales operativas del nodo. Sin embargo, el modelo de datos del nodo se comparte: los atributos, los eventos y las acciones del clúster son comunes entre las Fabrics. Por lo tanto, aunque Thread y/o las credenciales de Wi-Fi se establecen durante el proceso de puesta en servicio, forman parte del clúster operativo de redes, se comparten entre todas las Fabrics y forman parte del DM del nodo, no de las credenciales de Fabric.