Perangkat Bersertifikasi adalah Perangkat yang telah melalui Connectivity Standards Alliance (Alliance) Matter Proses Sertifikasi.

Selama proses komisioning, Perangkat Bersertifikasi harus mengesahkan dirinya sendiri. Dengan kata lain, perangkat tersebut harus membuktikan bahwa perangkat tersebut adalah perangkat yang diklaim dan merupakan produk asli. Oleh karena itu, semua Matter Perangkat memiliki kredensial yang mencakup pasangan kunci Pengesahan dan rantai sertifikat terkait. Sertifikat Pengesahan Perangkat (DAC) adalah bagian dari rantai ini. Setelah Perangkat yang sedang dikomisioning menampilkan DAC kepada Komisionernya, Komisioner akan mensertifikasi bahwa:

- perangkat tersebut dibuat oleh produsen bersertifikasi.

- perangkat tersebut adalah perangkat asli.

- perangkat tersebut telah lulus uji kepatuhan Matter.

Selama fase pengembangan, produsen dapat menguji Perangkat mereka tanpa proses Pengesahan penuh. Penguji harus diberi tahu secara eksplisit bahwa Perangkat sedang diuji, dan belum disertifikasi serta diluncurkan. Setelah produsen memasuki fase produksi, ekosistem penyedia harus menerapkan semua persyaratan Pengesahan.

Pengesahan menggunakan Infrastruktur Kunci Publik (PKI) yang memanfaatkan Root Certificate Authority dan Sertifikat Menengah, dengan cara yang mirip dengan sertifikat autentikasi server yang banyak digunakan untuk SSL/TLS. Proses ini disebut Rantai Sertifikat Pengesahan Perangkat.

PKI Pengesahan Perangkat

DAC adalah sertifikat X.509 v3. Versi pertama X.509 dipublikasikan pada tahun 1988 oleh ITU-T. X.509 v3 dengan Sertifikat Infrastruktur Kunci Publik dan Daftar Pencabutan Sertifikat (CRL) yang digunakan oleh Matter ditentukan oleh RFC5280. Sertifikat ini berisi:

- Kunci Publik

- Penerbit

- Subjek

- Nomor Seri Sertifikat

- Validitas, yang masa berlakunya dapat tidak ditentukan

- Tanda Tangan

ID Vendor dan ID Produk adalah atribut MatterDACName dalam subjek DAC.

DAC bersifat unik per perangkat dan terkait dengan pasangan kunci pengesahan unik dalam produk. DAC dikeluarkan oleh CA yang terkait dengan produsen Perangkat.

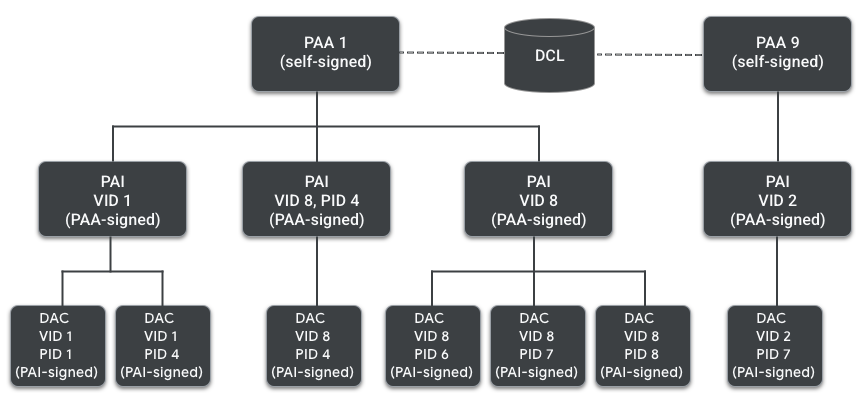

Tanda tangan DAC divalidasi terhadap Sertifikat Menengah Pengesahan Produk (PAI), yang juga dikeluarkan oleh PAA. Namun, vendor dapat memilih untuk membuat satu PAI per produk (khusus PID), grup produk, atau untuk semua produknya.

Di root rantai kepercayaan, kunci publik Certificate Authority (CA) Product Attestation Authority (PAA) memvalidasi tanda tangan dari PAI. Perhatikan bahwa penyimpanan kepercayaan Matter bersifat gabungan dan kumpulan sertifikat PAA yang dipercaya oleh komisioner dikelola dalam database tepercaya pusat (Distributed Compliance Ledger). Entri PAA dalam kumpulan tepercaya harus memenuhi kebijakan sertifikat yang dikelola oleh Alliance.

PAI juga merupakan sertifikat X.509 v3 yang mencakup:

- Kunci Publik

- Penerbit

- Subjek

- Nomor Seri Sertifikat

- Validitas, yang masa berlakunya dapat tidak ditentukan

- Tanda Tangan

ID Vendor dan ID Produk (opsional) adalah atribut MatterDACName dalam subjek DAC.

Terakhir, PAA adalah sertifikat root dalam rantai dan ditandatangani sendiri. Sertifikat ini mencakup:

- Tanda Tangan

- Kunci Publik

- Penerbit

- Subjek

- Nomor Seri Sertifikat

- Validitas

Dokumen &Pesan Pengesahan Tambahan

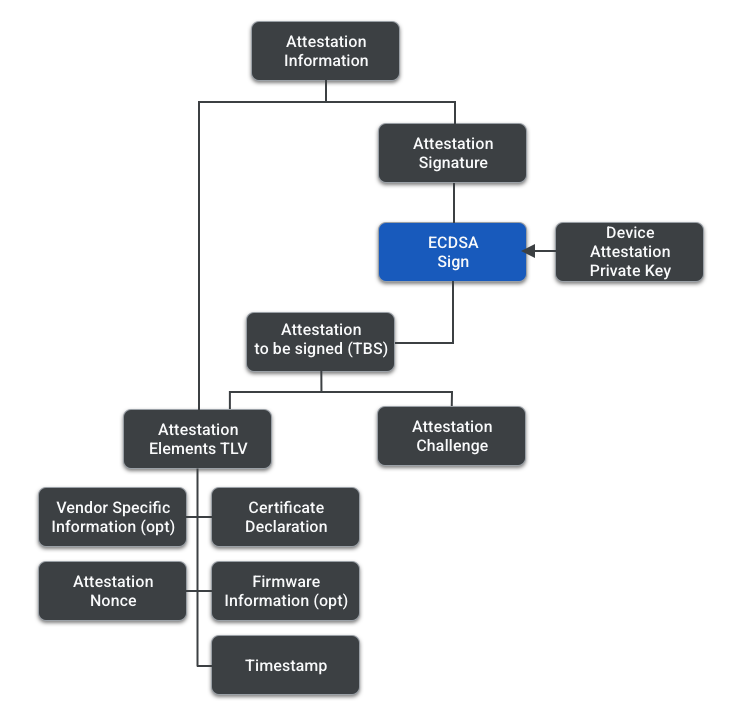

Proses pengesahan memiliki beberapa dokumen dan pesan. Item berikut adalah ringkasan singkat fungsi dan komposisinya. Gambar di bawah membantu memahami hierarkinya.

| Dokumen | Deskripsi |

|---|---|

| Deklarasi Sertifikasi (CD) | CD memungkinkan perangkat

Matter membuktikan kepatuhannya terhadap

Matter protokol.

Setiap kali

Matter

Proses Sertifikasi selesai, Alliance akan membuat CD

untuk jenis perangkat

sehingga Vendor dapat menyertakannya dalam

firmware. CD mencakup, antara lain, informasi berikut:

|

| Informasi Firmware (opsional) | Informasi Firmware berisi Nomor Versi CD dan satu atau beberapa ringkasan komponen dalam firmware, seperti OS, sistem file, bootloader. Ringkasan dapat berupa

hash komponen software atau

hash manifes bertanda tangan dari

komponen software. Vendor juga dapat memilih untuk menyertakan hanya "hash-of-hashes" komponennya dalam Informasi Firmware, bukan array hash individual. Informasi Firmware adalah elemen opsional dalam Proses Pengesahan dan berlaku jika vendor memiliki lingkungan boot aman yang menangani pasangan kunci Pengesahan. |

| Informasi Pengesahan | Pesan yang dikirim dari Commissionee ke Commissioner. Informasi Pengesahan menggabungkan TLV yang berisi Elemen Pengesahan dan Tanda Tangan Pengesahan. |

| Elemen Pengesahan | Ini adalah TLV yang berisi:

|

| Tantangan Pengesahan | Tantangan di luar band yang berasal dari pembentukan sesi Passcode Authenticated Session Establishment (PASE)/ Certificate Authenticated Session Establishment (CASE) dan digunakan untuk lebih mengamankan prosedur dan menghindari tanda tangan yang diputar ulang. Berasal dari sesi CASE, sesi PASE atau sesi CASE yang dilanjutkan. |

| Pengesahan TBS (untuk ditandatangani) | Pesan yang berisi Elemen Pengesahan dan Tantangan Pengesahan. |

| Tanda Tangan Pengesahan | Tanda tangan Pengesahan TBS, ditandatangani menggunakan Kunci Pribadi Pengesahan Perangkat. |

Prosedur Pengesahan

Komisioner bertanggung jawab untuk mengesahkan Commissionee. Komisioner menjalankan langkah-langkah berikut:

- Komisioner membuat nonce pengesahan 32 byte acak. Dalam jargon kriptografi, nonce (angka yang digunakan sekali) adalah angka acak yang dibuat dalam prosedur kriptografi dan dimaksudkan untuk digunakan sekali.

- Komisioner mengirimkan nonce ke DUT dan meminta Informasi Pengesahan.

- DUT membuat Informasi Pengesahan dan menandatanganinya dengan Kunci Pribadi Pengesahan.

- Komisioner memulihkan sertifikat DAC dan PAI dari Perangkat, dan mencari sertifikat PAA dari penyimpanan Matter kepercayaan Matter.

- Komisioner memvalidasi Informasi Pengesahan. Berikut adalah kondisi untuk validasi:

- Rantai sertifikat DAC harus divalidasi, termasuk pemeriksaan pencabutan pada PAI dan PAA.

- VID pada DAC cocok dengan VID pada PAI.

- Tanda Tangan Pengesahan valid.

- Nonce di Elemen Pengesahan Perangkat cocok dengan nonce yang diberikan oleh Komisioner.

- Tanda Tangan Deklarasi Sertifikasi valid menggunakan salah satu kunci penandatanganan Deklarasi Sertifikasi yang dikenal dari Alliance's.

- Informasi Firmware (jika ada dan didukung oleh Komisioner) cocok dengan entri di Distributed Compliance Ledger.

- Validasi VID/PID tambahan juga dilakukan antara Cluster Informasi Dasar Perangkat, Deklarasi Sertifikasi, dan DAC.