सर्टिफ़ाइड डिवाइस ऐसे डिवाइस होते हैं जो Connectivity Standards Alliance (Alliance) Matter सर्टिफ़िकेशन प्रोसेस से गुज़र चुके हैं.

कमीशनिंग की प्रोसेस के दौरान, सर्टिफ़ाइड डिवाइस को खुद की पुष्टि करनी होती है. दूसरे शब्दों में, उसे यह साबित करना होगा कि वह वही है जो वह होने का दावा करता है और वह एक असली प्रॉडक्ट है. इसलिए, सभी Matter डिवाइसों के पास क्रेडेंशियल होते हैं. इनमें पुष्टि करने वाली कुंजी का जोड़ा और उससे जुड़ी सर्टिफ़िकेट चेन शामिल होती है. डिवाइस अटेस्टेशन सर्टिफ़िकेट (डीएसी) इस चेन का हिस्सा है. जब कमीशन किए जा रहे डिवाइस से, कमीशनर को डीएसी मिलता है, तो कमीशनर यह पुष्टि करेगा कि:

- उसे सर्टिफ़ाइड मैन्युफ़ैक्चरर ने बनाया हो.

- यह एक असली डिवाइस है.

- Matter कंप्लायंस टेस्ट पास किए हों.

डेवलपमेंट के दौरान, मैन्युफ़ैक्चरर पूरी पुष्टि की प्रोसेस के बिना ही अपने डिवाइसों की जांच कर सकता है. टेस्टर को साफ़ तौर पर यह जानकारी दी जानी चाहिए कि डिवाइस की टेस्टिंग चल रही है. साथ ही, यह भी बताया जाना चाहिए कि डिवाइस को अब तक सर्टिफ़िकेट नहीं मिला है और इसे लॉन्च नहीं किया गया है. जब कोई मैन्युफ़ैक्चरर प्रॉडक्ट बनाने की प्रोसेस शुरू करता है, तब प्रॉडक्ट उपलब्ध कराने वाली कंपनी के नेटवर्क को, पुष्टि करने से जुड़ी सभी ज़रूरी शर्तों को लागू करना चाहिए.

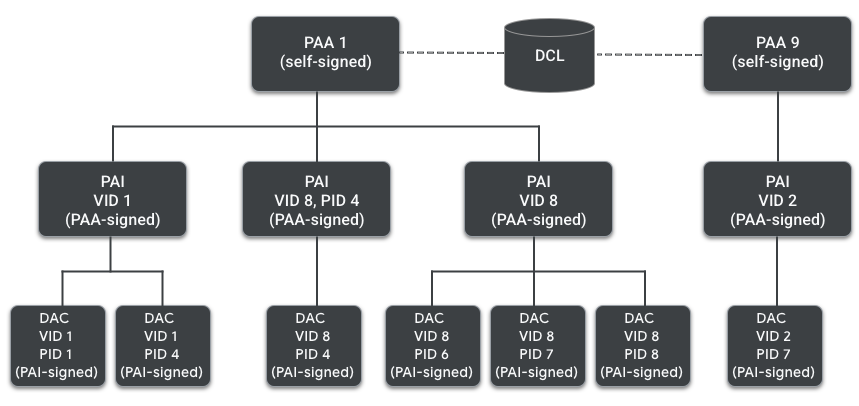

अटेस्टेशन में पब्लिक की इन्फ़्रास्ट्रक्चर (पीकेआई) का इस्तेमाल किया जाता है. यह रूट सर्टिफ़िकेट देने वाली संस्थाओं और इंटरमीडिएट सर्टिफ़िकेट का इस्तेमाल करता है. यह एसएसएल/TLS के लिए इस्तेमाल किए जाने वाले, सर्वर की पुष्टि करने वाले सर्टिफ़िकेट की तरह ही काम करता है. इस प्रोसेस को डिवाइस अटेस्टेशन सर्टिफ़िकेट चेन कहा जाता है.

डिवाइस की पुष्टि करने वाला पीकेआई

DAC, X.509 v3 सर्टिफ़िकेट होता है. X.509 का पहला वर्शन, ITU-T ने 1988 में पब्लिश किया था. Matter, X.509 v3 के साथ-साथ पब्लिक की इन्फ़्रास्ट्रक्चर सर्टिफ़िकेट और सर्टिफ़िकेट रद्द करने की सूची (सीआरएल) का इस्तेमाल करता है. इसके बारे में RFC5280 में बताया गया है. इसमें ये चीज़ें शामिल हैं:

- सार्वजनिक कुंजी

- जारी करने वाला

- विषय

- सर्टिफ़िकेट का सीरियल नंबर

- वैधता, जहां खत्म होने की तारीख तय नहीं की जा सकती

- हस्ताक्षर

वेंडर आईडी और प्रॉडक्ट आईडी, DAC

विषय में MatterDACName के एट्रिब्यूट हैं.

DAC, हर डिवाइस के लिए यूनीक होता है. साथ ही, यह प्रॉडक्ट में मौजूद यूनीक अटेस्टेशन कुंजी के जोड़े से जुड़ा होता है. इसे डिवाइस बनाने वाली कंपनी से जुड़ी सीए (सर्टिफ़िकेट देने वाली संस्था) जारी करती है.

डीएसी के हस्ताक्षर की पुष्टि, प्रॉडक्ट अटेस्टेशन इंटरमीडिएट सर्टिफ़िकेट (पीएआई) के आधार पर की जाती है. इसे भी पीएए जारी करता है. हालांकि, कोई वेंडर हर प्रॉडक्ट (पीआईडी के हिसाब से), प्रॉडक्ट के ग्रुप या अपने सभी प्रॉडक्ट के लिए एक पीएआई बना सकता है.

भरोसे की चेन के रूट में, PAA CA का सार्वजनिक पासकोड, PAI से मिले हस्ताक्षर की पुष्टि करता है. ध्यान दें कि Matter ट्रस्ट स्टोर फ़ेडरेट किया गया है. साथ ही, कमिश्नर के भरोसेमंद PAA सर्टिफ़िकेट का सेट, केंद्रीय भरोसेमंद डेटाबेस (डिस्ट्रीब्यूटेड कंप्लायंस लेज़र) में सेव किया जाता है. भरोसेमंद सेट में किसी पीएए की एंट्री के लिए, Alliance की ओर से मैनेज की जाने वाली सर्टिफ़िकेट नीति का पालन करना ज़रूरी है.

पीएआई, X.509 v3 सर्टिफ़िकेट भी है. इसमें ये शामिल हैं:

- सार्वजनिक कुंजी

- जारी करने वाला

- विषय

- सर्टिफ़िकेट का सीरियल नंबर

- वैधता, जहां खत्म होने की तारीख तय नहीं की जा सकती

- हस्ताक्षर

वेंडर आईडी और प्रॉडक्ट आईडी (ज़रूरी नहीं) MatterDACName के एट्रिब्यूट हैं. ये DAC के विषय में होते हैं.

आखिर में, PAA, चेन में रूट सर्टिफ़िकेट होता है और इस पर खुद के हस्ताक्षर होते हैं. इसमें ये चीज़ें शामिल हैं:

- हस्ताक्षर

- सार्वजनिक कुंजी

- जारी करने वाला

- विषय

- सर्टिफ़िकेट का सीरियल नंबर

- मान्यता

अतिरिक्त पुष्टि करने वाले दस्तावेज़ और मैसेज

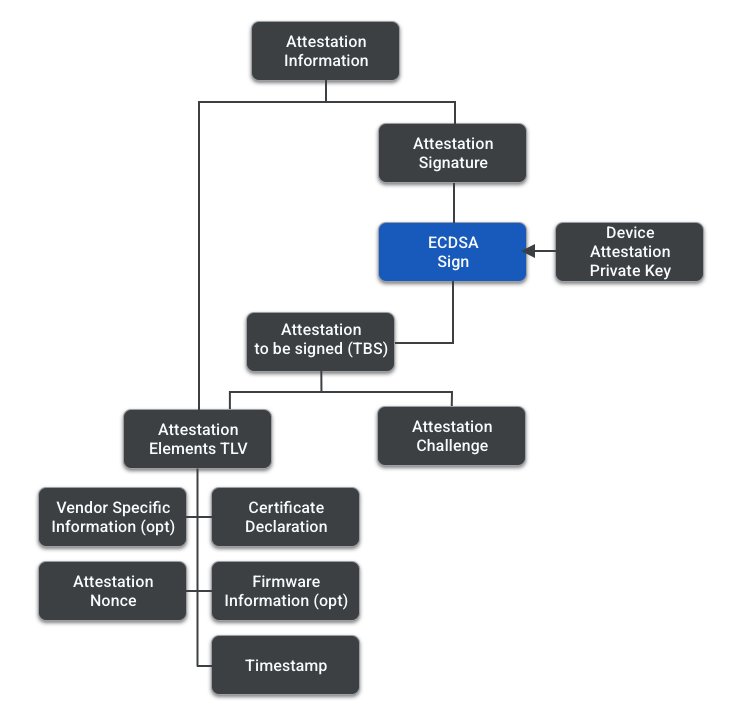

अटेस्टेशन की प्रोसेस में कई दस्तावेज़ और मैसेज शामिल होते हैं. यहां दिए गए आइटम, उनके फ़ंक्शन और कंपोज़िशन के बारे में खास जानकारी देते हैं. नीचे दी गई इमेज से, इनकी क्रम-व्यवस्था को समझने में मदद मिलती है.

| दस्तावेज़ | ब्यौरा |

|---|---|

| सर्टिफ़िकेट का ब्यौरा (सीडी) | सीडी की मदद से, Matter डिवाइस यह साबित कर सकता है कि वह Matter प्रोटोकॉल का पालन करता है.

Matter

सर्टिफ़िकेशन की प्रोसेस पूरी होने के बाद, Alliance डिवाइस टाइप के लिए सीडी बनाता है, ताकि वेंडर उसे फ़र्मवेयर में शामिल कर सके. सीडी में यह जानकारी शामिल है:

|

| फ़र्मवेयर की जानकारी (ज़रूरी नहीं) | फ़र्मवेयर की जानकारी में, सीडी वर्शन नंबर और फ़र्मवेयर में मौजूद कॉम्पोनेंट के एक या उससे ज़्यादा डाइजेस्ट शामिल होते हैं. जैसे, ओएस, फ़ाइल सिस्टम, बूटलोडर. डाइजेस्ट, सॉफ़्टवेयर कॉम्पोनेंट का हैश या सॉफ़्टवेयर कॉम्पोनेंट के हस्ताक्षर किए गए मेनिफ़ेस्ट का हैश हो सकता है. वेंडर के पास, फ़र्मवेयर की जानकारी में सिर्फ़ अपने कॉम्पोनेंट के "हैश-ऑफ़-हैश" शामिल करने का विकल्प भी होता है. इसके बजाय, वह अलग-अलग हैश की एक ऐरे शामिल कर सकता है. अटेस्टेशन प्रोसेस में फ़र्मवेयर की जानकारी देना ज़रूरी नहीं है. यह तब लागू होती है, जब वेंडर के पास सुरक्षित बूट एनवायरमेंट होता है, जो अटेस्टेशन कुंजी जोड़े को मैनेज करता है. |

| प्रमाणित करने से जुड़ी जानकारी | कमीशनर को कमिशनरी से भेजा गया मैसेज. अटेस्टेशन की जानकारी में, टीएलवी शामिल होता है. इसमें अटेस्टेशन एलिमेंट और अटेस्टेशन सिग्नेचर शामिल होते हैं. |

| प्रमाणित करने से जुड़े एलिमेंट | यह एक टीएलवी है, जिसमें यह जानकारी शामिल है:

|

| पुष्टि करने से जुड़ा चैलेंज | आउट-ऑफ़-बैंड चैलेंज, Passcode Authenticated Session Establishment (PASE)/ Certificate Authenticated Session Establishment (CASE) सेशन के दौरान मिलता है. इसका इस्तेमाल, प्रक्रिया को ज़्यादा सुरक्षित बनाने के लिए किया जाता है. साथ ही, इससे रीप्ले किए गए सिग्नेचर से बचा जा सकता है. यह CASE सेशन, PASE सेशन या फिर से शुरू किए गए CASE सेशन से आता है. |

| Attestation TBS (to be signed) | इस मैसेज में, पुष्टि करने वाले एलिमेंट और पुष्टि करने से जुड़ी चुनौती शामिल होती है. |

| पुष्टि करने वाले का हस्ताक्षर | पुष्टि करने वाले टीबीएस का हस्ताक्षर. इस पर डिवाइस की पुष्टि करने वाली निजी कुंजी से हस्ताक्षर किया जाता है. |

प्रमाणित करने की प्रोसेस

कमीशन पाने वाले व्यक्ति की पुष्टि करने की ज़िम्मेदारी कमिश्नर की होती है. यह इन चरणों को पूरा करता है:

- कमिश्नर, 32 बाइट का एक रैंडम अटेस्टेशन नॉन्स जनरेट करता है. क्रिप्टोग्राफ़ी की भाषा में, नॉन्स (एक बार इस्तेमाल किया गया नंबर) एक ऐसा रैंडम नंबर होता है जिसे क्रिप्टोग्राफ़िक तरीके से जनरेट किया जाता है. इसका इस्तेमाल सिर्फ़ एक बार किया जा सकता है.

- कमिश्नर, DUT को नॉनस भेजता है और पुष्टि करने से जुड़ी जानकारी का अनुरोध करता है.

- DUT, पुष्टि करने से जुड़ी जानकारी जनरेट करता है और पुष्टि करने वाले निजी पासकोड से उस पर हस्ताक्षर करता है.

- कमिश्नर, डिवाइस से डीएसी और पीएआई सर्टिफ़िकेट वापस लेता है. इसके बाद, वह अपने Matter ट्रस्ट स्टोर से पीएए सर्टिफ़िकेट ढूंढता है.

- कमिश्नर, पुष्टि करने से जुड़ी जानकारी की पुष्टि करता है. पुष्टि करने के लिए, ये शर्तें पूरी होनी चाहिए:

- DAC सर्टिफ़िकेट चेन की पुष्टि की जानी चाहिए. इसमें PAI और PAA के सर्टिफ़िकेट रद्द होने की जांच भी शामिल है.

- DAC पर मौजूद VID, PAI पर मौजूद VID से मेल खाता हो.

- Attestation Signature मान्य है.

- डिवाइस की पुष्टि करने वाले एलिमेंट में मौजूद नॉनस, कमिश्नर की ओर से दिए गए नॉनस से मेल खाता हो.

- सर्टिफ़िकेट के बारे में जानकारी देने वाले दस्तावेज़ पर हस्ताक्षर, Alliance के जाने-माने सर्टिफ़िकेट के बारे में जानकारी देने वाले दस्तावेज़ पर हस्ताक्षर करने वाले किसी एक कुंजी का इस्तेमाल करके किया गया है.

- फ़र्मवेयर की जानकारी (अगर मौजूद है और कमिश्नर इसका इस्तेमाल कर सकता है) Distributed Compliance Ledger में मौजूद किसी एंट्री से मेल खाती है.

- डिवाइस की बुनियादी जानकारी वाले क्लस्टर, सर्टिफ़िकेट की जानकारी, और डीएसी के बीच VID/PID की पुष्टि भी की जाती है.